ExchangeAutodiscover漏洞暴露10萬Windows域憑證

2022-10-12 分類: 網(wǎng)站建設(shè)

微軟 Exchange Autodiscover設(shè)計(jì)和實(shí)現(xiàn)漏洞引發(fā)嚴(yán)重憑證泄露攻擊,數(shù)十萬Windows域憑證泄露。

Autodiscover是Microsoft Exchange用來自動(dòng)配置outlook這類Exchange客戶端應(yīng)用的工具。研究人員發(fā)現(xiàn) Exchange Autodiscover協(xié)議存在設(shè)計(jì)漏洞,會(huì)引發(fā)到Autodiscover域的web請(qǐng)求泄露。

在配置郵件客戶端時(shí),用戶需要配置:

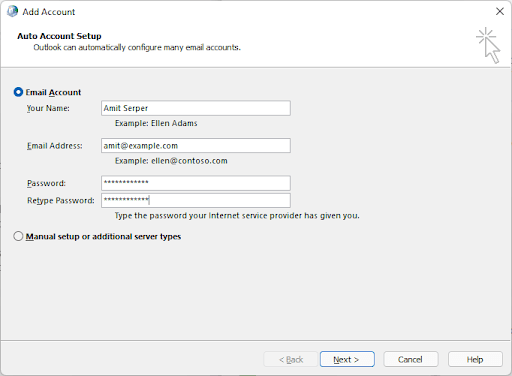

用戶名、密碼; 郵件或exchange服務(wù)器的hostname或IP地址。在一些特殊情況下,還需要進(jìn)行其他的配置。本文介紹基于POX XML協(xié)議的 Autodiscover實(shí)現(xiàn)。用戶在outlook加入一個(gè)新的exchange賬戶后,用戶會(huì)收到一個(gè)彈窗要求輸入用戶名和密碼:

Microsoft Outlook自動(dòng)賬號(hào)設(shè)置

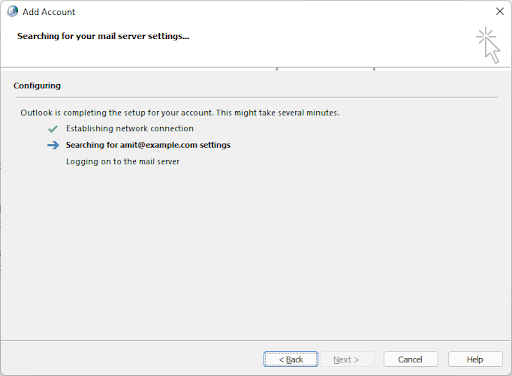

用戶輸入信息后,outlook會(huì)使用 Autodiscover來配置客戶端。如下所示:

Microsoft Outlook自動(dòng)賬號(hào)設(shè)置過程

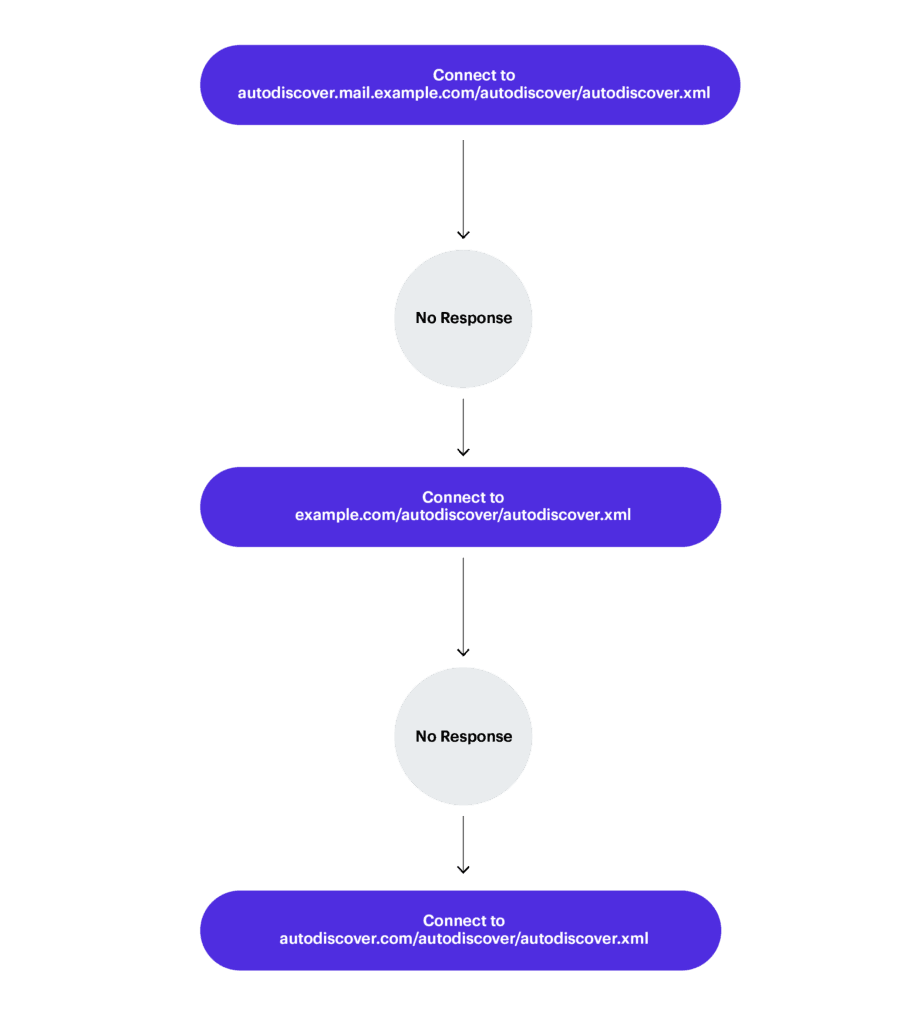

在后臺(tái)Autodiscover工作過程中:

(1) 客戶端會(huì)分析用戶輸入的郵件地址——amit@example.com;

(2) 客戶端會(huì)嘗試基于用戶的郵件地址來構(gòu)造Autodiscover URL:

https://Autodiscover.example.com/Autodiscover/Autodiscover.xml http://Autodiscover.example.com/Autodiscover/Autodiscover.xml https://example.com/Autodiscover/Autodiscover.xml http://example.com/Autodiscover/Autodiscover.xml如果以上URL都沒有回應(yīng),Autodiscover就會(huì)開始back-off過程。Back-off機(jī)制是泄露漏洞的關(guān)鍵,因?yàn)樗鼤?huì)嘗試解析域名的Autodiscover 部分,也就是說下一個(gè)嘗試構(gòu)造的URL是

http://Autodiscover.com/Autodiscover/Autodiscover.xml。即擁有Autodiscover.com的用戶會(huì)收到所有無法達(dá)到原始域名的請(qǐng)求。

Autodiscover "back-off"過程

濫用泄露為分析 Autodiscover泄露場(chǎng)景的可行性,研究人員購(gòu)買了以下域名:

Autodiscover.com.br – Brazil Autodiscover.com.cn – China Autodiscover.com.co – Columbia Autodiscover.es – Spain Autodiscover.fr – France Autodiscover.in – India Autodiscover.it – Italy Autodiscover.sg – Singapore Autodiscover.uk – United Kingdom Autodiscover.xyz Autodiscover.online隨后將這些域名分配給一個(gè)web服務(wù)器,并等待不同Autodiscover終端的web 請(qǐng)求。隨后,研究人員收到了大量來自不同域名、IP地址和客戶端的請(qǐng)求。其中部分請(qǐng)求相對(duì)路徑/Autodiscover/Autodiscover.xml的authorization header中含有HTTP 基本認(rèn)證的憑證信息。

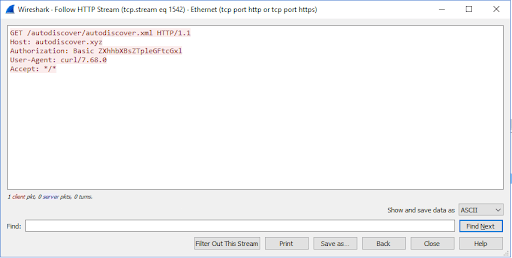

HTTP GET請(qǐng)求示例

從日志信息可以看出,hostname是Autodiscover客戶端嘗試認(rèn)證的域名,還包括了認(rèn)證使用的用戶名和密碼:

2021–05–18 03:30:45 W3SVC1 instance-2 10.142.0.4 GET /Autodiscover/Autodiscover.xml – 80 – HTTP/1.1 Microsoft+Office/16.0+(Windows+NT+10.0;+Microsoft+Outlook+16.0.13901;+Pro) – -404 0 2 1383 301 265 2021–05–18 03:30:52 W3SVC1 instance-2 10.142.0.4 GET /Autodiscover/Autodiscover.xml – 80 – HTTP/1.1 Microsoft+Office/16.0+(Windows+NT+10.0;+Microsoft+Outlook+16.0.13901;+Pro) – –404 0 2 1383 301 296 2021–05–18 03:30:55 W3SVC1 instance-2 10.142.0.4 GET /Autodiscover/Autodiscover.xml – 80 – HTTP/1.1 Microsoft+Office/16.0+(Windows+NT+10.0;+Microsoft+Outlook+16.0.13901;+Pro) – –404 0 2 1383 296 328 2021–05–18 03:31:19 W3SVC1 instance-2 10.142.0.4 GET /Autodiscover/Autodiscover.xml – 80 – HTTP/1.1 Microsoft+Office/16.0+(Windows+NT+10.0;+Microsoft+Outlook+16.0.13901;+Pro) – –404 0 2 1383 306 234有趣的是客戶端在發(fā)送認(rèn)證的請(qǐng)求前并不會(huì)檢查資源是否存在。

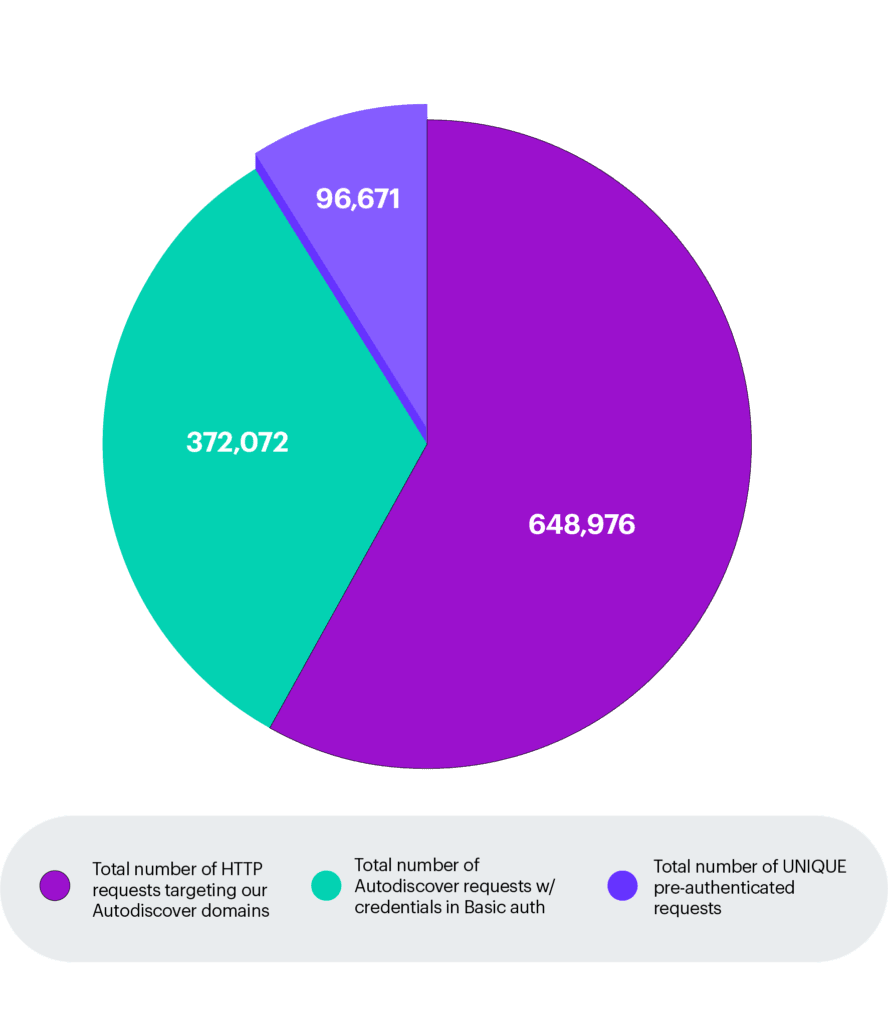

研究人員在2021年4月16日-2021年8月25日期間通過這種方式獲取了大量的憑證信息:

當(dāng)前文章:ExchangeAutodiscover漏洞暴露10萬Windows域憑證

網(wǎng)址分享:http://chinadenli.net/news40/204640.html

成都網(wǎng)站建設(shè)公司_創(chuàng)新互聯(lián),為您提供面包屑導(dǎo)航、品牌網(wǎng)站建設(shè)、外貿(mào)建站、網(wǎng)站維護(hù)、小程序開發(fā)、標(biāo)簽優(yōu)化

聲明:本網(wǎng)站發(fā)布的內(nèi)容(圖片、視頻和文字)以用戶投稿、用戶轉(zhuǎn)載內(nèi)容為主,如果涉及侵權(quán)請(qǐng)盡快告知,我們將會(huì)在第一時(shí)間刪除。文章觀點(diǎn)不代表本網(wǎng)站立場(chǎng),如需處理請(qǐng)聯(lián)系客服。電話:028-86922220;郵箱:631063699@qq.com。內(nèi)容未經(jīng)允許不得轉(zhuǎn)載,或轉(zhuǎn)載時(shí)需注明來源: 創(chuàng)新互聯(lián)

猜你還喜歡下面的內(nèi)容

- 云主機(jī)和服務(wù)器的區(qū)別在哪里 2022-10-12

- 深圳服務(wù)器托管多少錢?深圳服務(wù)器機(jī)房好嗎? 2022-10-12

- https訪問不了是什么原因?qū)е碌?/a> 2022-10-12

- 新的Linuxsudo漏洞使本地用戶獲得root權(quán)限 2022-10-12

- ?evssl證書詳細(xì)介紹 2022-10-12

- 微信服務(wù)器證書出錯(cuò)怎么回事??jī)r(jià)格高嗎? 2022-10-12

- BGP服務(wù)器租用出現(xiàn)故障該如何處理? 2022-10-12

- ssl證書dns怎么解析?ssl證書dns驗(yàn)證? 2022-10-12

- 獨(dú)立IP虛擬主機(jī)的優(yōu)勢(shì)和劣勢(shì) 2022-10-12

- 云計(jì)算的下半場(chǎng):云原生計(jì)算 2022-10-12

- CA數(shù)字證書是什么? 2022-10-12

- 高防服務(wù)器是如何進(jìn)行防護(hù)? 2022-10-12

- 如何監(jiān)測(cè)多云環(huán)境 2022-10-12

- 你應(yīng)該知道的十大常見黑客技術(shù) 2022-10-12

- PCI-E是什么 2022-10-12

- 浪潮服務(wù)器怎么樣? 2022-10-12

- 選購(gòu)海外CN2服務(wù)器除了注重速度外還需考慮什么? 2022-10-12

- 服務(wù)器安全狗之郵件告警設(shè)置教程 2022-10-11

- 數(shù)據(jù)中心余熱回收—變“廢熱”為“負(fù)碳” 2022-10-11