CentOS7系統(tǒng)的Firewalld防火墻基礎詳解-創(chuàng)新互聯(lián)

Firewalld簡介

支持網(wǎng)絡區(qū)域所定義的網(wǎng)絡鏈接以及接口安全等級的動態(tài)防火墻管理工具,支持IPv4、IPv6防火 墻設置以及以太網(wǎng)橋,支持服務或應用程序直接添加防火墻規(guī)則接口。

成都創(chuàng)新互聯(lián)是一家專業(yè)提供廣信企業(yè)網(wǎng)站建設,專注與成都網(wǎng)站制作、做網(wǎng)站、外貿(mào)營銷網(wǎng)站建設、H5場景定制、小程序制作等業(yè)務。10年已為廣信眾多企業(yè)、政府機構(gòu)等服務。創(chuàng)新互聯(lián)專業(yè)網(wǎng)絡公司優(yōu)惠進行中。擁有兩種配置模式

1.運行時配置

2.永久配置

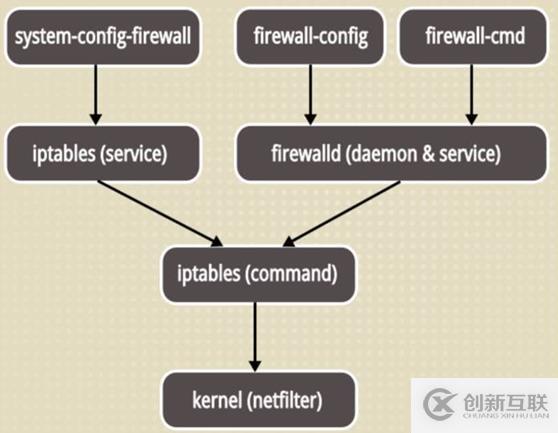

Firewalld和iptables的關系

netfilter:

位于Linux內(nèi)核中的包過濾功能體系稱為Linux防火墻的“內(nèi)核態(tài)”

Firewalld/iptables:

CentOS7默認的管理防火墻規(guī)則的工具(Firewalld)稱為Linux防火墻的“用戶態(tài)”

Firewalld和iptables的區(qū)別:

| Firewalld | iptables | |

|---|---|---|

| 配置文件 | /us/ib/firewalld/、 /etc/sysconfig/iptables | /etc/firewalld/ |

| 對規(guī)則的修改 | 不需要全部刷新策略,不丟失現(xiàn)行連接 | 需要全部刷新策略,丟失連接 |

| 防火墻類型 | 動態(tài)防火墻 | 靜態(tài)防火墻 |

Firewalld網(wǎng)絡區(qū)域

區(qū)域介紹:

- 區(qū)域如同進入主機的安全門,每個區(qū)域都具有不同限制程度的規(guī)則;

- 可以使用一個或多個區(qū)域,但是任何一個活躍區(qū)域至少需要關聯(lián)源地址或接口;

- 默認情況下,public區(qū)域是默認區(qū)域,包含所有接口(網(wǎng)卡)。

| 區(qū)域 | 描述 |

|---|---|

| drop (丟棄) | 任何接收的網(wǎng)絡數(shù)據(jù)包都被丟棄,沒有任何回復。僅能有發(fā)送出去的網(wǎng)絡連接 |

| block (限制) | 任何接收的網(wǎng)絡連接都被IPv4的icmp-host-prohibited信息和IPv6的icmp6-adm-prohibited信息所拒絕 |

| public (公共) | 在公共區(qū)域內(nèi)使用,不能相信網(wǎng)絡內(nèi)的其他計算機不會對您的計算機造成危害,只能接收經(jīng)過選取的連接 |

| external (外部) | 特別是為路由器啟用了偽裝功能的外部網(wǎng)。您不能信任來自網(wǎng)絡的其他計算,不能相信它們不會對您的計算機造成危害,只能接收經(jīng)過選擇的連接 |

| dmz (非軍事區(qū)) | 用于您的非軍事區(qū)內(nèi)的電腦,此區(qū)域內(nèi)可公開訪問,可以有限地進入您的內(nèi)部網(wǎng)絡,僅僅接收經(jīng)過選擇的連接 |

| work (工作) | 用于工作區(qū)。您可以基本相信網(wǎng)絡內(nèi)的其他電腦不會危害您的電腦。僅僅接收經(jīng)過選擇的連接 |

| home (家庭) | 用于家庭網(wǎng)絡。您可以基本信任網(wǎng)絡內(nèi)的其他計算機不會危害您的計算機。僅僅接收經(jīng)過選擇的連接 |

| internal (內(nèi)部) | 用于內(nèi)部網(wǎng)絡。您可以基本上信任網(wǎng)絡內(nèi)的其他計算機不會威脅您的計算機。僅僅接受經(jīng)過選擇的連接 |

| trusted (信任) | 可接受所有的網(wǎng)絡連接 |

Firewalld數(shù)據(jù)處理流程:

檢查數(shù)據(jù)來源的源地址

- 若源地址關聯(lián)到特定的區(qū)域,則執(zhí)行該區(qū)域所指定的規(guī)則;

- 若源地址未關聯(lián)到特定的區(qū)域,則使用傳入網(wǎng)絡接口的區(qū)域并執(zhí)行該區(qū)域所指定的規(guī)則;

- 若網(wǎng)絡接口未關聯(lián)到特定的區(qū)域,則使用默認區(qū)域并執(zhí)行該區(qū)域所指定的規(guī)則。

Firewalld防火墻的配置方法

運行時配置

- 實時生效,并持續(xù)至Firewalld重新啟動或重新加載配置

- 不中斷現(xiàn)有連接

- 不能修改服務配置

永久配置

- 不立即生效,除非Firewalld重新啟動或重新加載配置

- 中斷現(xiàn)有連接

- 可以修改服務配置

/etc/firewalld/中的配置文件

Firewalld會優(yōu)先使用/etc/firewalld/中的配置,如果不存在配置文件,則使用/usr/lib/firewalld/中的配置

- /etc/firewalld/:用戶自定義配置文件,需要時可通過從/usr/ib/firewalld/中拷貝

- /usr/lib/firewalld/:默認配置文件,不建議修改,若恢復至默認配置,可直接刪除/etc/firewalld/中的配置

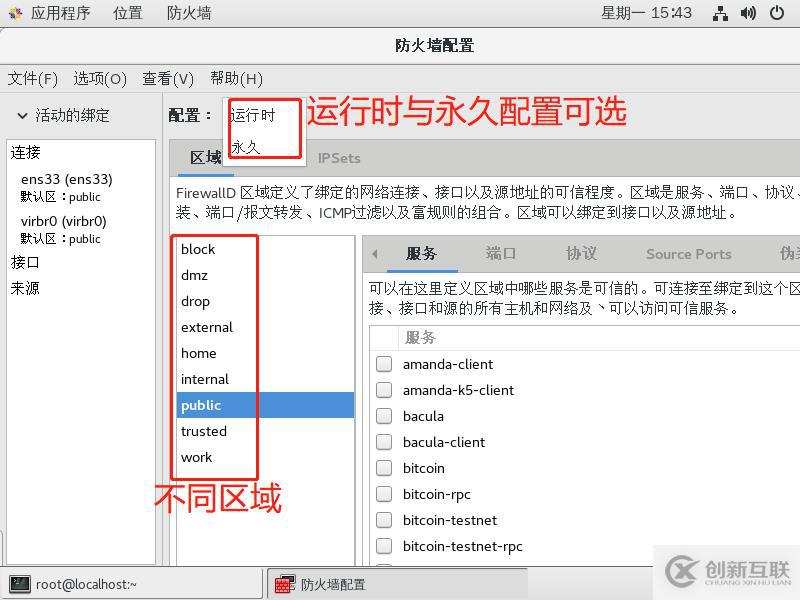

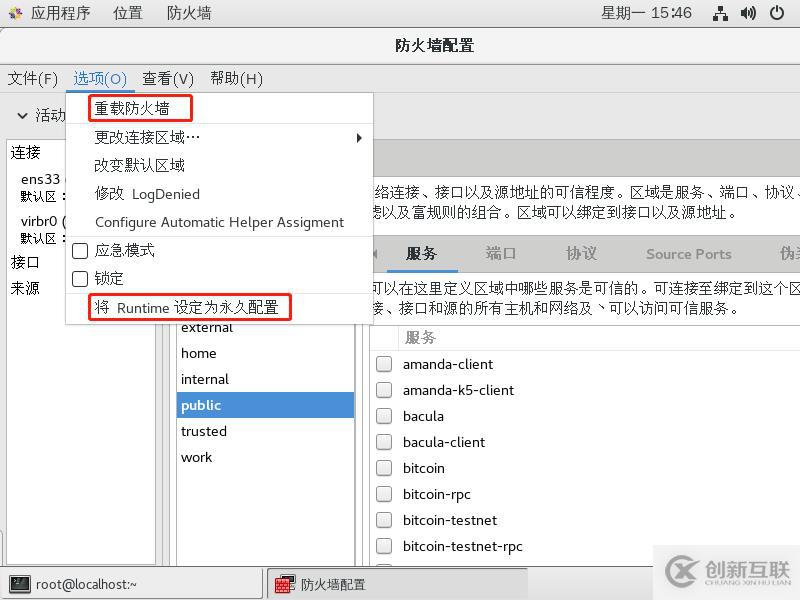

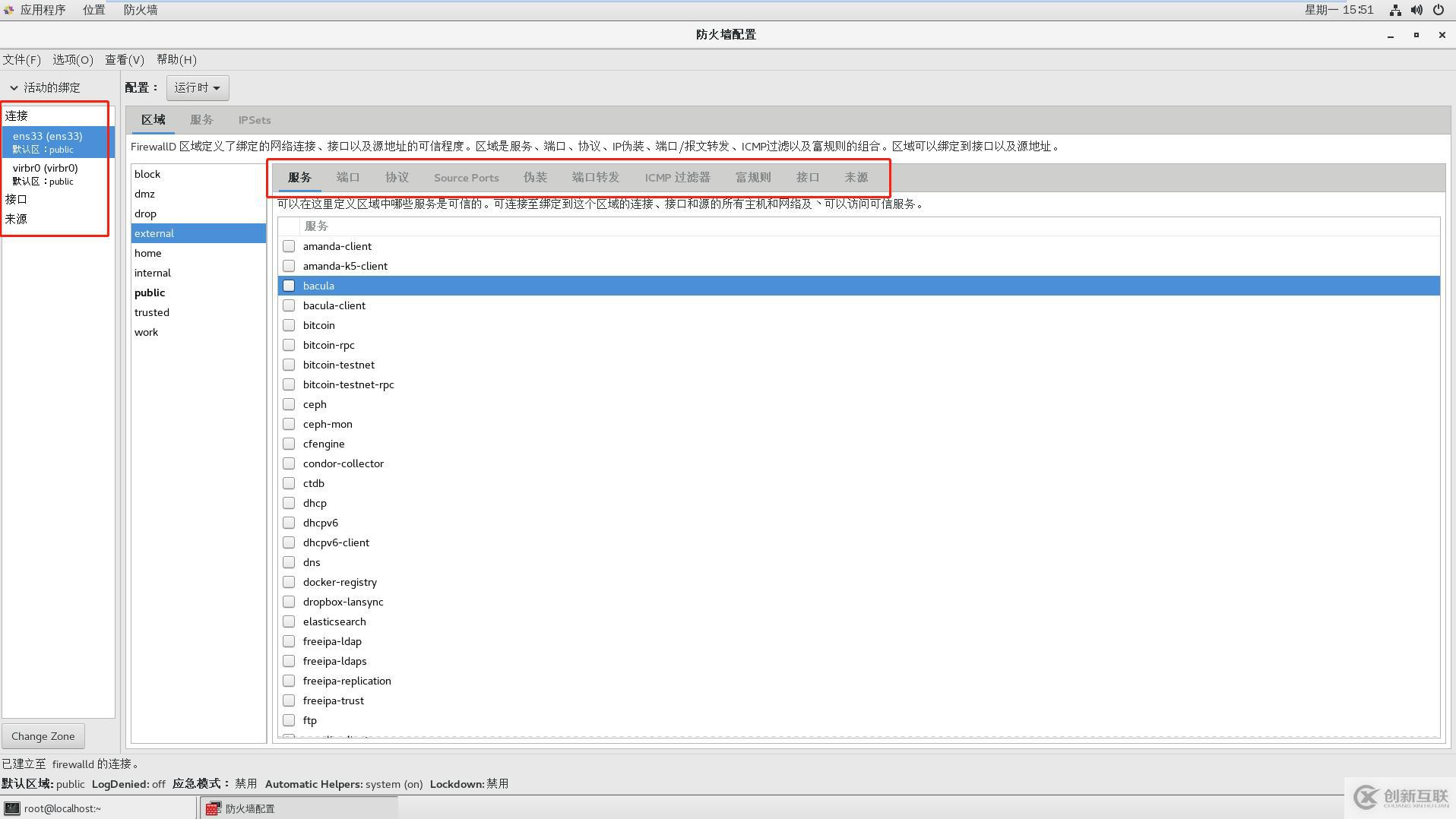

Firewall-config圖形工具

輸入"firewall-config"命令,進入圖形工具。

當我們配置完畢后,需要重載防火墻才能才能生效,在重載防火墻前一定要將Runtime設定為永久配置,不然之前配置的運行時配置會直接刪除,如果你配的就是永久,直接重載即可。

我們可以選擇配置防火墻規(guī)則的網(wǎng)卡、接口等,同時也能根據(jù)服務、端口、協(xié)議等進行訪問限制。圖形工具簡潔方便,就不多做介紹了。

Firewall-cmd命令行工具

(1)啟動、停止、查看 firewalld 服務

在安裝 CentOS7 系統(tǒng)時,會自動安裝 firewalld 和圖形化工具 firewall-config。執(zhí)行 以下命令可以啟動 firewalld 并設置為開機自啟動狀態(tài)。

[root@localhost ~]# systemctl start firewalld //啟動 firewalld

[root@localhost ~]# systemctl enable firewalld //設置 firewalld 為開機自啟動如果 firewalld 正在運行,通過 systemctl status firewalld 或 firewall-cmd 命令可以查看其運行狀態(tài)。

[root@localhost ~]# systemctl status firewalld //查看狀態(tài)

● firewalld.service - firewalld - dynamic firewall daemon

Loaded: loaded (/usr/lib/systemd/system/firewalld.service; enabled; vendor preset: enabled)

Active: active (running) since 一 2019-10-14 10:04:49 CST; 5h 59min ago

Docs: man:firewalld(1)

Main PID: 633 (firewalld)

CGroup: /system.slice/firewalld.service

└─633 /usr/bin/python -Es /usr/sbin/firewalld --nofork --nopid

10月 14 10:04:45 localhost.localdomain systemd[1]: Starting firewalld - dynamic fi....

10月 14 10:04:49 localhost.localdomain systemd[1]: Started firewalld - dynamic fir....

10月 14 10:04:49 localhost.localdomain firewalld[633]: WARNING: ICMP type 'beyond-....

10月 14 10:04:49 localhost.localdomain firewalld[633]: WARNING: beyond-scope: INVA....

10月 14 10:04:49 localhost.localdomain firewalld[633]: WARNING: ICMP type 'failed-....

10月 14 10:04:49 localhost.localdomain firewalld[633]: WARNING: failed-policy: INV....

10月 14 10:04:49 localhost.localdomain firewalld[633]: WARNING: ICMP type 'reject-....

10月 14 10:04:49 localhost.localdomain firewalld[633]: WARNING: reject-route: INVA....

Hint: Some lines were ellipsized, use -l to show in full.

[root@localhost ~]# firewall-cmd --state //查看狀態(tài)

running

[root@localhost ~]#如果想要禁用 firewalld,執(zhí)行以下命令即可實現(xiàn)。

[root@localhost ~]# systemctl stop firewalld //停止 firewalld

[root@localhost ~]#systemctl disable firewalld //設置 firewalld 開機不自啟動(2)獲取預定義信息

firewall-cmd 預定義信息主要包括三種:可用的區(qū)域、可用的服務以及可用的 ICMP 阻塞類型,具體的查看命令如下所示。

[root@localhost ~]# firewall-cmd --get-zones //顯示預定義的區(qū)域

block dmz drop external home internal public trusted work

[root@localhost ~]# firewall-cmd --get-services //顯示預定義的服務

RH-Satellite-6 amanda-client amanda-k5-client bacula bacula-client bitcoin bitcoin-rpc bitcoin-testnet bitcoin-testnet-rpc ceph ceph-mon cfengine condor-collector ctdb dhcp dhcpv6 dhcpv6-client dns docker-registry dropbox-lansync elasticsearch freeipa-ldap freeipa-ldaps freeipa-replication freeipa-trust ftp ganglia-client ganglia-master high-availability http https imap imaps ipp ipp-client ipsec iscsi-target kadmin kerberos kibana klogin kpasswd kshell ldap ldaps libvirt libvirt-tls managesieve mdns mosh mountd ms-wbt mssql mysql nfs nrpe ntp open*** ovirt-imageio ovirt-storageconsole ovirt-vmconsole pmcd pmproxy pmwebapi pmwebapis pop3 pop3s postgresql privoxy proxy-dhcp ptp pulseaudio puppetmaster quassel radius rpc-bind rsh rsyncd samba samba-client sane sip sips smtp smtp-submission smtps snmp snmptrap spideroak-lansync squid ssh synergy syslog syslog-tls telnet tftp tftp-client tinc tor-socks transmission-client vdsm vnc-server wbem-https xmpp-bosh xmpp-client xmpp-local xmpp-server

[root@localhost ~]# firewall-cmd --get-icmptypes //顯示預定義的 ICMP 類型

address-unreachable bad-header communication-prohibited destination-unreachable echo-reply echo-request fragmentation-needed host-precedence-violation host-prohibited host-redirect host-unknown host-unreachable ip-header-bad neighbour-advertisement neighbour-solicitation network-prohibited network-redirect network-unknown network-unreachable no-route packet-too-big parameter-problem port-unreachable precedence-cutoff protocol-unreachable redirect required-option-missing router-advertisement router-solicitation source-quench source-route-failed time-exceeded timestamp-reply timestamp-request tos-host-redirect tos-host-unreachable tos-network-redirect tos-network-unreachable ttl-zero-during-reassembly ttl-zero-during-transit unknown-header-type unknown-option

[root@localhost ~]#firewall-cmd --get-icmptypes 命令的執(zhí)行結(jié)果中各種阻塞類型的含義分別如下所示:

destination-unreachable:目的地址不可達

echo-reply:應答回應(pong)

parameter-problem:參數(shù)問題

redirect:重新定向

router-advertisement:路由器通告

router-solicitation:路由器征尋

source-quench:源端抑制

time-exceeded:超時

timestamp-reply:時間戳應答回應

timestamp-request:時間戳請求(3)區(qū)域管理

使用 firewall-cmd 命令可以實現(xiàn)獲取和管理區(qū)域,為指定區(qū)域綁定網(wǎng)絡接口等功能。

選項說明:

--get-default-zone 顯示網(wǎng)絡連接或接口的默認區(qū)域

--set-default-zone=<zone> 設置網(wǎng)絡連接或接口的默認區(qū)域

--get-active-zones 顯示已激活的所有區(qū)域

--get-zone-of-interface=<interface> 顯示指定接口綁定的區(qū)域

--zone=<zone> --add-interface=<interface> 為指定接口綁定區(qū)域

--zone=<zone> --change-interface=<interface> 為指定的區(qū)域更改綁定的網(wǎng)絡接口

--zone=<zone> --remove-interface=<interface> 為指定的區(qū)域刪除綁定的網(wǎng)絡接口

--list-all-zones 顯示所有區(qū)域及其規(guī)則

[--zone=<zone>] --list-all 顯示所有指定區(qū)域的所有規(guī)則,省略--zone=<zone>時表示僅對默認區(qū)域操作具體操作如下所示:

- 顯示當前系統(tǒng)中的默認區(qū)域。

[root@localhost ~]# firewall-cmd --get-default-zone

public

[root@localhost ~]#- 顯示默認區(qū)域的所有規(guī)則。

[root@localhost ~]# firewall-cmd --list-all

public (active)

target: default

icmp-block-inversion: no

interfaces: ens33

sources:

services: ssh dhcpv6-client

ports:

protocols:

masquerade: no

forward-ports:

source-ports:

icmp-blocks:

rich rules:

[root@localhost ~]#- 顯示網(wǎng)絡接口 ens33 對應區(qū)域。

[root@localhost ~]# firewall-cmd --get-zone-of-interface=ens33

public

[root@localhost ~]#- 將網(wǎng)絡接口 ens33 對應區(qū)域更改為 internal 區(qū)域并查看。

[root@localhost ~]# firewall-cmd --zone=internal --change-interface=ens33

The interface is under control of NetworkManager, setting zone to 'internal'.

success

[root@localhost ~]# firewall-cmd --get-zone-of-interface=ens33

internal

[root@localhost ~]# firewall-cmd --zone=internal --list-interfaces

ens33

[root@localhost ~]#- 顯示所有激活區(qū)域。

[root@localhost ~]# firewall-cmd --get-active-zones

internal

interfaces: ens33

[root@localhost ~]#(4)服務管理

為 了 方 便 管 理 , firewalld 預 先 定 義 了 很 多 服 務 , 存 放 在 /usr/lib/firewalld/services/ 目錄中,服務通過單個的 XML 配置文件來指定。這些配置文件則按以下格式命名:service-name.xml,每個文件對應一項具體的網(wǎng)絡服務,如 ssh 服 務等。

選項說明:

[--zone=<zone>] --list-services 顯示指定區(qū)域內(nèi)允許訪問的所有服務

[--zone=<zone>] --add-service=<service> 為指定區(qū)域設置允許訪問的某項服務

[--zone=<zone>] --remove-service=<service> 刪除指定區(qū)域已設置的允許訪問的某項服務

[--zone=<zone>] --list-ports 顯示指定區(qū)域內(nèi)允許訪問的所有端口號

[--zone=<zone>] --add-port=<portid>[-<portid>]/<protocol> 為指定區(qū)域設置允許訪問的某個/某段端口號 (包括協(xié)議名)

[--zone=<zone>] --remove-port=<portid>[-<portid>]/<protocol> 刪除指定區(qū)域已設置的允許訪問的端口號(包括協(xié)議名)

[--zone=<zone>] --list-icmp-blocks 顯示指定區(qū)域內(nèi)拒絕訪問的所有 ICMP 類型

[--zone=<zone>] --add-icmp-block=<icmptype> 為指定區(qū)域設置拒絕訪問的某項 ICMP 類型

[--zone=<zone>] --remove-icmp-block=<icmptype> 刪除指定區(qū)域已設置的拒絕訪問的某項 ICMP 類型,省略--zone=<zone>時表示對默認區(qū)域操作具體操作如下所示:

- 為默認區(qū)域設置允許訪問的服務。

[root@localhost ~]# firewall-cmd --list-services //顯示默認區(qū)域內(nèi)允許訪問的所有服務

ssh dhcpv6-client

[root@localhost ~]# firewall-cmd --add-service=http //設置默認區(qū)域允許訪問 http 服務

success

[root@localhost ~]# firewall-cmd --add-service=https //設置默認區(qū)域允許訪問 https 服務

success

[root@localhost ~]# firewall-cmd --list-services //顯示默認區(qū)域內(nèi)允許訪問的所有服務

ssh dhcpv6-client http https

[root@localhost ~]#- 為 internal 區(qū)域設置允許訪問的服務。

[root@localhost ~]# firewall-cmd --zone=internal --add-service=mysql //設置 internal 區(qū)域允許訪問 mysql 服務

success

[root@localhost ~]# firewall-cmd --zone=internal --remove-service=samba-client //設置 internal 區(qū)域不允許訪問 samba-client 服務

success

[root@localhost ~]# firewall-cmd --zone=internal --list-services //顯示 internal 區(qū)域內(nèi)允許訪問的所有服務

ssh mdns dhcpv6-client mysql

[root@localhost ~]#(5)端口管理

在進行服務配置時,預定義的網(wǎng)絡服務可以使用服務名配置,服務所涉及的端口就會自 動打開。但是,對于非預定義的服務只能手動為指定的區(qū)域添加端口。例如,執(zhí)行以下操作 即可實現(xiàn)在 internal 區(qū)域打開 443/TCP 端口。

[root@localhost ~]# firewall-cmd --zone=internal --add-port=443/tcp

success

[root@localhost ~]#若想實現(xiàn)在 internal 區(qū)域禁止 443/TCP 端口訪問,可執(zhí)行以下命令。

[root@localhost ~]# firewall-cmd --zone=internal --remove-port=443/tcp

success

[root@localhost ~]#(6)兩種配置模式

前面提到 firewall-cmd 命令工具有兩種配置模式:運行時模式(Runtime mode)表示 當前內(nèi)存中運行的防火墻配置,在系統(tǒng)或 firewalld 服務重啟、停止時配置將失效;永久模 式(Permanent mode)表示重啟防火墻或重新加載防火墻時的規(guī)則配置,是永久存儲在配置 文件中的。

firewall-cmd 命令工具與配置模式相關的選項有三個:

--reload:重新加載防火墻規(guī)則并保持狀態(tài)信息,即將永久配置應用為運行時配置

--permanent:帶有此選項的命令用于設置永久性規(guī)則,這些規(guī)則只有在重新啟動firewalld 或重新加載防火墻規(guī)則時才會生效;若不帶有此選項,表示用于設置運行時 規(guī)則。

--runtime-to-permanent:將當前的運行時配置寫入規(guī)則配置文件中,使之成為永久性Firewall-cmd命令總結(jié):

| 選項 | 說明 |

|---|---|

| --get-default-zone | 顯示網(wǎng)絡連接或接口的默認區(qū)域 |

| --set-default-zone= <zone> | 設置網(wǎng)絡連接或接口的默認區(qū)域 |

| --get-active -zones | 顯示已激活的所有區(qū)域 |

| --get-zone-of-interface= <interface> | 顯示指定接口綁定的區(qū)域 |

| --zone= <zone> --add-interface= <interface> | 為指定接口綁定區(qū)域 |

| --zone= <zone> --change-interface= <interface> | 為指定的區(qū)域更改綁定的網(wǎng)絡接口 |

| --zone= <zone> --remove-interface= <interface> | 為指定的區(qū)域刪除綁定的網(wǎng)絡接口 |

| --query-interface= <interface> | 查詢區(qū)域中是否包含某接口 |

| --list-all-zones | 顯示所有區(qū)域及其規(guī)則 |

| [--zone= <zone>] --list-all | 顯示所有指定區(qū)域的所有規(guī)則 |

| [--zone= <zone>] --list-services | 顯示指定區(qū)域內(nèi)允許訪問的所有服務 |

| [--zone= <zone>] --add-service= <service> | 為指定區(qū)域設置允許訪問的某項服務 |

| [--zone= <zone>] --remove-service= <service> | 刪除指定區(qū)域已設置的允許訪問的某項服務 |

| [--zone= <zone>] --query-service= <service> | 查詢指定區(qū)域中是否啟用了某項服務 |

| [--zone= <zone>] --list-ports | 顯示指定區(qū)域內(nèi)允許訪問的所有端口號 |

| [--zone= <zone>] --add-port= <port>[-<port> ]/ <protocol> [--timeout= <seconds>] | 啟用區(qū)域端口和協(xié)議組合,可選配置超時時間 |

| [--zone= <zone>] --remove-port= <port>[-<port>]/<protocol> | 禁用區(qū)域端口和協(xié)議組合 |

| [--zone= <zone>] --query-port=<port>[-<port> ]/<protocol> | 查詢區(qū)域中是否啟用了端口和協(xié)議組合 |

| [--zone= <zone>] --list-icmp-blocks | 顯示指定區(qū)域內(nèi)阻塞的所有ICMP類型 |

| [--zone= <zone>] --add-icmp-block= <icmptype> | 為指定區(qū)域設置阻塞的某項ICMP類型 |

| [--zone= <zone>] --remove-icmp-block= <icmptype> | 刪除指定區(qū)域已阻塞的某項ICMP類型 |

| [--zone= <zone>] --query-icmp-block= <icmptype> | 查詢指定區(qū)域的ICMP阻塞功能 |

另外有需要云服務器可以了解下創(chuàng)新互聯(lián)cdcxhl.cn,海內(nèi)外云服務器15元起步,三天無理由+7*72小時售后在線,公司持有idc許可證,提供“云服務器、裸金屬服務器、高防服務器、香港服務器、美國服務器、虛擬主機、免備案服務器”等云主機租用服務以及企業(yè)上云的綜合解決方案,具有“安全穩(wěn)定、簡單易用、服務可用性高、性價比高”等特點與優(yōu)勢,專為企業(yè)上云打造定制,能夠滿足用戶豐富、多元化的應用場景需求。

分享名稱:CentOS7系統(tǒng)的Firewalld防火墻基礎詳解-創(chuàng)新互聯(lián)

本文來源:http://chinadenli.net/article8/ccijip.html

成都網(wǎng)站建設公司_創(chuàng)新互聯(lián),為您提供云服務器、外貿(mào)網(wǎng)站建設、營銷型網(wǎng)站建設、網(wǎng)站策劃、用戶體驗、虛擬主機

聲明:本網(wǎng)站發(fā)布的內(nèi)容(圖片、視頻和文字)以用戶投稿、用戶轉(zhuǎn)載內(nèi)容為主,如果涉及侵權(quán)請盡快告知,我們將會在第一時間刪除。文章觀點不代表本網(wǎng)站立場,如需處理請聯(lián)系客服。電話:028-86922220;郵箱:631063699@qq.com。內(nèi)容未經(jīng)允許不得轉(zhuǎn)載,或轉(zhuǎn)載時需注明來源: 創(chuàng)新互聯(lián)

- 深圳定制網(wǎng)站制作哪家好 2021-12-23

- 河南定制網(wǎng)站需要具備哪些特點? 2021-01-06

- 模板建站與高端定制網(wǎng)站有什么不同 2023-02-28

- 成都網(wǎng)站制作的定制網(wǎng)站都有哪些特色? 2013-08-13

- 想要定制網(wǎng)站有思路但是沒有界面和程序的實現(xiàn) 2022-02-26

- 企業(yè)定制網(wǎng)站建設以及網(wǎng)頁設計的必要性 2023-04-07

- 臨沂定制網(wǎng)站制作:模板建站和定制網(wǎng)站該如何選? 2021-10-16

- 自助建站與定制網(wǎng)站的區(qū)別 2016-01-24

- 泉州定制網(wǎng)站建設:定制的網(wǎng)站具有哪些特點? 2021-09-20

- 為什么企業(yè)要選擇定制網(wǎng)站建設呢 2016-08-28

- 為什么選擇定制網(wǎng)站建設 2019-04-29

- 建定制網(wǎng)站時一定要打好設計稿 2014-03-01