iOS開發(fā)安全的方法是什么

這篇文章主要講解了“iOS開發(fā)安全的方法是什么”,文中的講解內(nèi)容簡單清晰,易于學(xué)習(xí)與理解,下面請(qǐng)大家跟著小編的思路慢慢深入,一起來研究和學(xué)習(xí)“iOS開發(fā)安全的方法是什么”吧!

創(chuàng)新互聯(lián)專注于企業(yè)成都全網(wǎng)營銷、網(wǎng)站重做改版、烏海網(wǎng)站定制設(shè)計(jì)、自適應(yīng)品牌網(wǎng)站建設(shè)、H5網(wǎng)站設(shè)計(jì)、購物商城網(wǎng)站建設(shè)、集團(tuán)公司官網(wǎng)建設(shè)、成都外貿(mào)網(wǎng)站制作、高端網(wǎng)站制作、響應(yīng)式網(wǎng)頁設(shè)計(jì)等建站業(yè)務(wù),價(jià)格優(yōu)惠性價(jià)比高,為烏海等各大城市提供網(wǎng)站開發(fā)制作服務(wù)。

一、網(wǎng)絡(luò)方面

用抓包工具可以抓取手機(jī)通信接口的數(shù)據(jù)。以Charles為例,用Charles可以獲取http的所有明文數(shù)據(jù),配置好它的證書后就可以模擬中間人攻擊,獲取https加密前的明文數(shù)據(jù)。

先簡要的說下什么是中間人攻擊:

①客戶端:“我是客戶端,給我你的公鑰” -> 服務(wù)端(被中間人截獲)。

所以現(xiàn)在是:

客戶端->中間人,

②然后中間人把消息轉(zhuǎn)給服務(wù)端,也就是:

中間人->服務(wù)端。

③服務(wù)端把帶有公鑰的信息發(fā)送給客戶端,但是被中間截獲。所以是:

服務(wù)端-[服務(wù)端的公鑰] ->中間人。

④中間人把服務(wù)端的公鑰替換成自己的公鑰,發(fā)送給客戶端,聲稱是服務(wù)端的公鑰:

中間人-[中間人的公鑰] ->客戶端

⑤客戶端用得到的公鑰加密,實(shí)際是用的中間人的公鑰進(jìn)行的加密,所以中間人可以用自己的私鑰解密,獲取原始數(shù)據(jù),然后再用服務(wù)端的公鑰對(duì)原始數(shù)據(jù)(或者修改原始數(shù)據(jù)內(nèi)容)加密后發(fā)送給服務(wù)端。

這樣中間人就可以獲取到雙方的通信數(shù)據(jù),并可以制造虛假數(shù)據(jù)。

下面開始說如何防范:

1、SSL Pinning

SSL Pinning的原理就是把服務(wù)端的公鑰存到客戶端中,客戶端會(huì)校驗(yàn)服務(wù)端返回的證書是否和客戶端保存的一致,這樣就避免了中間人替換證書進(jìn)行的攻擊。

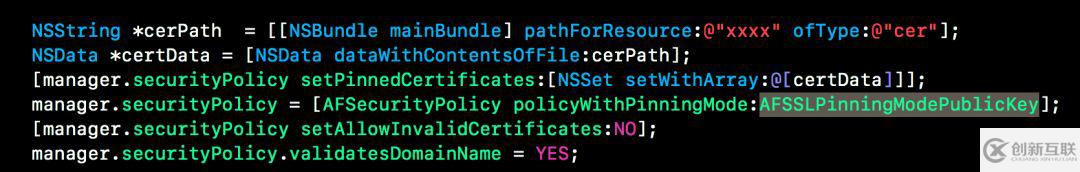

SSL Pinning的實(shí)現(xiàn)比較簡單,只需要把CA證書放入項(xiàng)目中,通過Security framework實(shí)現(xiàn)NSURLSession上的SSL Pinning。如果用的是AFNetworking,代碼更簡單一點(diǎn):

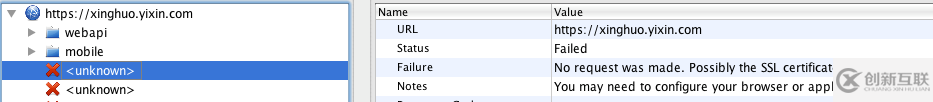

這樣通過Charles抓包就會(huì)報(bào)錯(cuò)。

證書驗(yàn)證有可以只驗(yàn)證公鑰(AFSSLPinningModePublicKey),也可以完全驗(yàn)證證書(AFSSLPinningModeCertificate)。

但是用SSL Pinning有個(gè)很嚴(yán)重的問題,就是如果證書有問題,只有發(fā)布新版本才能解決。如果新版本一直審核不通過,app的網(wǎng)絡(luò)通信就全部掛掉了。

比如賽門鐵克(Symantec)證書被google和iOS12不信任的問題。如果app內(nèi)置了證書,就必須要重新發(fā)版。

2、接口內(nèi)容進(jìn)行加密

很多的app接口只對(duì)請(qǐng)求的參數(shù)進(jìn)行加密和各種驗(yàn)證,而接口返回過來的數(shù)據(jù)就是明文。如果不用SSL Pinning來防止中間人攻擊,也可以把接口返回的數(shù)據(jù)也進(jìn)行加密,這樣抓包工具抓到包后也依然不能破解。

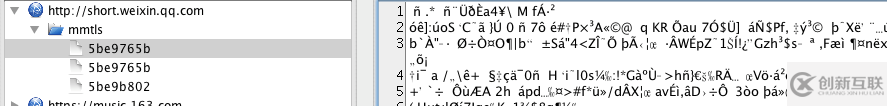

比如微信,微信中的接口用的是http協(xié)議,但是內(nèi)容全部進(jìn)行了加密。

現(xiàn)在常用的是對(duì)稱加密,加密效率比較快。如果app里有的數(shù)據(jù)特別重要,還是要用非對(duì)稱加密,非對(duì)稱加密更安全,但是效率會(huì)比較慢。

二、日志

1、Swift日志

Swift中打印日志的語法可以用print,也可以用NSLog。但是盡量別用NSLog,因?yàn)镾wift中用NSLog,系統(tǒng)日志中是能查到的。可以通過pp助手、iTools或者Xcode的Devices and Simulators 來查看系統(tǒng)日志。

用print打印日志就不會(huì)出現(xiàn)在系統(tǒng)日志中。

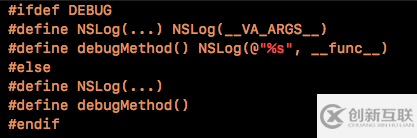

2、OC日志

在release環(huán)境下不要輸出NSLog日志。一般大家都會(huì)用宏定義解決,如下:

三、信息的存儲(chǔ)

1、密鑰

大部分的程序員喜歡直接把密鑰放到宏或者常量里。

如:#define AES_KEY @“aaa123"

這樣做很容易就可以被反編譯出來。安全性比較差。可以用以下方法加強(qiáng)安全,增加破解的難度。

1.1、對(duì)密鑰(A)進(jìn)行加密后定義為宏(B),使用的時(shí)候進(jìn)行解密得到密鑰(A)。其中對(duì)密鑰A加密的密鑰為C。

因?yàn)樵诤甓x的時(shí)候我們?nèi)绻x成字符串,會(huì)直接存在data段,這樣破解者很容易獲取到。比較安全的做法是把C和B定義成uint8_t[]數(shù)組,這樣每個(gè)字符就會(huì)放到text段的每個(gè)單獨(dú)指令中。指令執(zhí)行后生成字符串。這樣就會(huì)很安全。

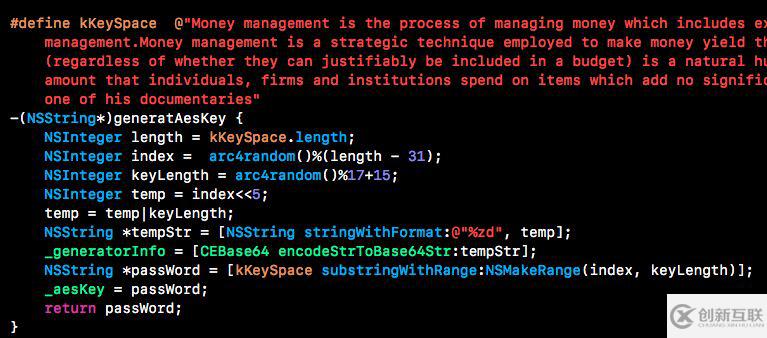

1.2、用一段長文本,按規(guī)則提取出里面的密鑰,密鑰是隨機(jī)的。

在服務(wù)端和客戶端定義一段長文本,app端隨機(jī)生成起始位置和長度,把起始位置和長度進(jìn)行移位等操作,生成相應(yīng)的數(shù)字,對(duì)數(shù)字進(jìn)行Base64編碼,生成的字符串 傳給服務(wù)端,服務(wù)端根據(jù)這個(gè)字符串 就能 解析出相關(guān)的密鑰。

代碼如下:

這樣只是增加了破解者獲取密鑰的難度,其實(shí)并不能完全阻止破解者獲取。

2、Keychain

越獄的iPhone可以查看導(dǎo)出Keychain保存的信息。Keychains的內(nèi)容存放在sqlite中,目錄為:/private/var/Keychains。可以通過keychain-dump可以查看鑰匙串里存放的的內(nèi)容。

所以保存到Keychain的數(shù)據(jù)一定要是加密之后的數(shù)據(jù)。

3、plist、sqlite

plist、sqlite可以直接在ipa安裝文件中獲取到,所以不要在這些文件中存放重要信息,如果要保存,就進(jìn)行加密后再存放。

四、app加固

1、代碼混淆

代碼混淆就是把易讀的類名、方法名替換成不易讀的名字。常用的方法有宏替換和腳本替換。比如本來方法名為:- (void)loadNetData; 進(jìn)行代碼混淆后,用class-dump導(dǎo)出頭文件后會(huì)顯示成修改后的方法名:-(void)showxhevaluatess;

2、用C語言

核心代碼用C語言寫,但是C語言的函數(shù)也可以被hook,比如用fishhook。開發(fā)人員可以用靜態(tài)內(nèi)聯(lián)函數(shù)來防止hock,破解者就只能去理解代碼的邏輯。

3、檢測tweak

可以檢測/Library/MobileSubstrate/DynamicLibraries 下的 plist 文件里是否包含自己app的bundle id。如果包含,可以進(jìn)行限制app的功能、提示該手機(jī)不安全 等。

感謝各位的閱讀,以上就是“iOS開發(fā)安全的方法是什么”的內(nèi)容了,經(jīng)過本文的學(xué)習(xí)后,相信大家對(duì)iOS開發(fā)安全的方法是什么這一問題有了更深刻的體會(huì),具體使用情況還需要大家實(shí)踐驗(yàn)證。這里是創(chuàng)新互聯(lián),小編將為大家推送更多相關(guān)知識(shí)點(diǎn)的文章,歡迎關(guān)注!

新聞名稱:iOS開發(fā)安全的方法是什么

本文路徑:http://chinadenli.net/article48/jiieep.html

成都網(wǎng)站建設(shè)公司_創(chuàng)新互聯(lián),為您提供外貿(mào)建站、做網(wǎng)站、電子商務(wù)、網(wǎng)站排名、Google、品牌網(wǎng)站設(shè)計(jì)

聲明:本網(wǎng)站發(fā)布的內(nèi)容(圖片、視頻和文字)以用戶投稿、用戶轉(zhuǎn)載內(nèi)容為主,如果涉及侵權(quán)請(qǐng)盡快告知,我們將會(huì)在第一時(shí)間刪除。文章觀點(diǎn)不代表本網(wǎng)站立場,如需處理請(qǐng)聯(lián)系客服。電話:028-86922220;郵箱:631063699@qq.com。內(nèi)容未經(jīng)允許不得轉(zhuǎn)載,或轉(zhuǎn)載時(shí)需注明來源: 創(chuàng)新互聯(lián)

- 網(wǎng)站設(shè)計(jì)中如何優(yōu)化應(yīng)對(duì)Bing與google的規(guī)則 2016-11-06

- 任何產(chǎn)品都適合google推廣嗎? 2016-04-18

- Google搜索排名怎么提升? 2015-01-12

- 提高Google Adsense廣告相關(guān)度的技巧 2017-02-26

- google競價(jià)排名包年服務(wù)警剔 2016-05-29

- 如何做Google Shopping海外推廣廣告?收費(fèi)費(fèi)用是多少? 2016-03-10

- 怎樣解決Google有害信息的網(wǎng)站提示 2016-04-10

- SEO與廣告結(jié)合可以得到更好的google推廣效果 2016-03-18

- 什么是Google Ads推廣(谷歌推廣)?需要做嗎? 2023-05-05

- Google優(yōu)化算法的學(xué)習(xí) 2014-04-01

- 企業(yè)如何在Google推廣上投放關(guān)鍵字? 2016-06-24

- 成都【網(wǎng)站優(yōu)化】如何把你的網(wǎng)站優(yōu)化到google首頁 2014-04-08