如何進(jìn)行CVE-2018-4990漏洞分析-創(chuàng)新互聯(lián)

這篇文章給大家介紹如何進(jìn)行CVE-2018-4990 漏洞分析,內(nèi)容非常詳細(xì),感興趣的小伙伴們可以參考借鑒,希望對大家能有所幫助。

測試版本:AcroRdrDC1700920044_en_US

漏洞模塊: Escript.api

漏洞函數(shù)

修復(fù)函數(shù)

問題分析

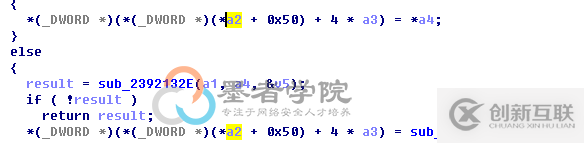

拷貝對象的時(shí)候把DWORD類型的對象地址作為BYTE類型進(jìn)行了拷貝,堆對象拷貝溢出漏洞。對象偏移在0x50的地方,也就是錯(cuò)誤的位置。

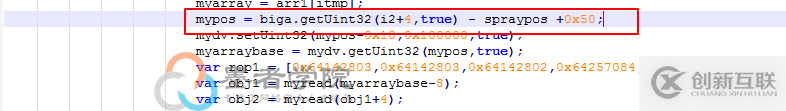

Javascript里面噴射的對象代碼。

修復(fù)方案

定位到問題很好修復(fù)。

ROP技術(shù)

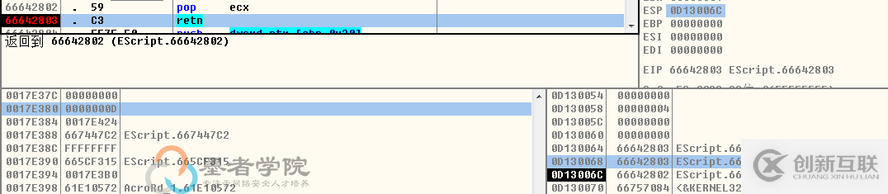

使用EScript.api模塊作為ROP執(zhí)行地址,基址為69260000,ROP表如下.

0D130064 692E2803 EScript.692E2803

0D130068 692E2803 EScript.692E2803

0D13006C 692E2802 EScript.692E2802

0D130070 693F7084 <&KERNEL32.VirtualAlloc>

0D130074 69271784 EScript.69271784

0D130078 693EAF26 EScript.693EAF26

0D13007C 69278000 EScript.69278000

0D130080 69283AAA EScript.69283AAA

0D130084 6936F282 EScript.6936F282

0D130088 00010201

0D13008C 692E2802 EScript.692E2802

0D130090 692695C4 EScript.692695C4

0D130094 77842FB6 kernel32.VirtualAlloc

0D130098 69283AAA EScript.69283AAA

第一條ROP指令RETN在692E2803,為一條RETN指令。因?yàn)橛蠥SLR保護(hù),所以地址看起來不一樣。

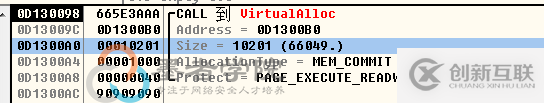

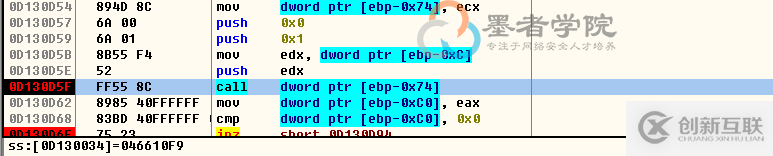

ROP指令不進(jìn)行一一講解,接下來通過ROP技術(shù)構(gòu)造了一個(gè)函數(shù)VirtualAlloc分配一段內(nèi)存。注意看下EAX寄存器的值。

EAX是0x90909090,adobe的javascript的堆噴射器里面也有0x90909090。

使用VirtualAlloc函數(shù)申請了一段可讀可寫可執(zhí)行的內(nèi)存,大小為66049字節(jié)。為什么呢?因?yàn)閻阂鈖df里面還有個(gè)pe文件,shellcode應(yīng)該帶有一個(gè)pe加載器,直接在本進(jìn)程在內(nèi)存執(zhí)行pe文件。

接下來返回到了惡意內(nèi)存中的shellcode繼續(xù)執(zhí)行。注意一下,前面4字節(jié)是0x90。說明那個(gè)是填充的NOP指令。

Shellcode

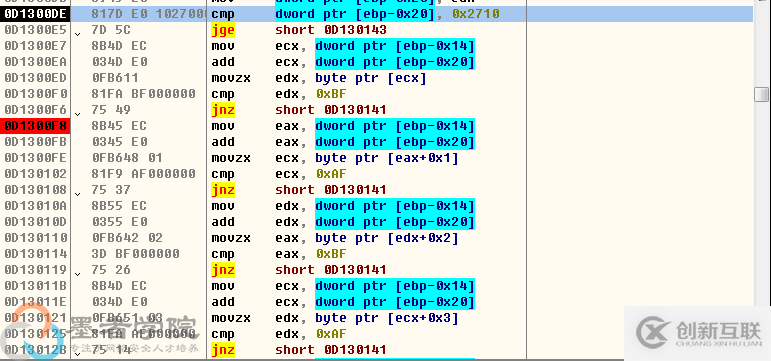

第一個(gè)功能就是在shellcode長度(0x2710字節(jié)長度)后面搜索一個(gè)4字節(jié)的標(biāo)記0xBFAFBFAF。搜索標(biāo)記的作用是定位PE頭。

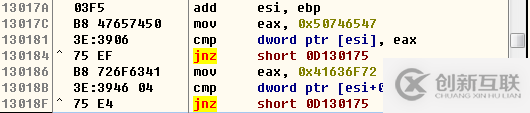

接下來用經(jīng)典的fs:[0x30]技術(shù)定位kernel32的基址。

接下來通過解析PE文件搜索GetProcAddress函數(shù)的地址,這也是windows經(jīng)典的shellcode技術(shù)。

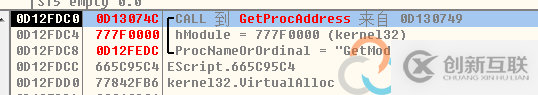

<p >使用getprocaddress函數(shù)得到loadlibrarya、virtualalloc、virtualfree、virtualprotect、getmodulehandlea的地址

接著是PE加載器的經(jīng)典功能,拷貝PE頭、修復(fù)區(qū)段、重定位、填充輸入表等等。

接著使用VirtualProtect函數(shù)改寫PE為可讀可執(zhí)行可寫。

最后調(diào)用PE文件的入口函數(shù),因?yàn)镻E是dll所以入口是DllMain。

這個(gè)dll只有一個(gè)功能,使用MessageBoxA彈一個(gè)對話框。

Dll的入口函數(shù)。

關(guān)于如何進(jìn)行CVE-2018-4990 漏洞分析就分享到這里了,希望以上內(nèi)容可以對大家有一定的幫助,可以學(xué)到更多知識。如果覺得文章不錯(cuò),可以把它分享出去讓更多的人看到。

網(wǎng)站題目:如何進(jìn)行CVE-2018-4990漏洞分析-創(chuàng)新互聯(lián)

轉(zhuǎn)載注明:http://chinadenli.net/article30/dpgcpo.html

成都網(wǎng)站建設(shè)公司_創(chuàng)新互聯(lián),為您提供軟件開發(fā)、自適應(yīng)網(wǎng)站、微信公眾號、全網(wǎng)營銷推廣、建站公司、關(guān)鍵詞優(yōu)化

聲明:本網(wǎng)站發(fā)布的內(nèi)容(圖片、視頻和文字)以用戶投稿、用戶轉(zhuǎn)載內(nèi)容為主,如果涉及侵權(quán)請盡快告知,我們將會(huì)在第一時(shí)間刪除。文章觀點(diǎn)不代表本網(wǎng)站立場,如需處理請聯(lián)系客服。電話:028-86922220;郵箱:631063699@qq.com。內(nèi)容未經(jīng)允許不得轉(zhuǎn)載,或轉(zhuǎn)載時(shí)需注明來源: 創(chuàng)新互聯(lián)

猜你還喜歡下面的內(nèi)容

- VMware14虛擬機(jī)與宿主機(jī)建立通訊-創(chuàng)新互聯(lián)

- 如何在php中設(shè)置json_encode不自動(dòng)轉(zhuǎn)義斜杠-創(chuàng)新互聯(lián)

- 怎么樣申請cdn許可證-創(chuàng)新互聯(lián)

- jQuery如何實(shí)現(xiàn)復(fù)選框的全選和反選-創(chuàng)新互聯(lián)

- Android的編程規(guī)范是什么-創(chuàng)新互聯(lián)

- sql中如何使用casewhen-創(chuàng)新互聯(lián)

- Django中怎么定義中間件-創(chuàng)新互聯(lián)

- 外貿(mào)網(wǎng)站建設(shè)技巧 2022-05-15

- 深圳網(wǎng)站建設(shè)關(guān)于外貿(mào)網(wǎng)站建設(shè) 2022-06-10

- 常州外貿(mào)網(wǎng)站建設(shè):建設(shè)一個(gè)英文網(wǎng)站這幾點(diǎn)必須要注意! 2021-09-27

- 外貿(mào)網(wǎng)站建設(shè)前的規(guī)劃工作如何進(jìn)行? 2022-06-02

- 外貿(mào)網(wǎng)站建設(shè)必知的四大注意事項(xiàng) 2021-09-03

- 成都外貿(mào)網(wǎng)站建設(shè)價(jià)值才是關(guān)鍵 2018-01-20

- 電子商務(wù)類外貿(mào)網(wǎng)站建設(shè)技巧 2022-04-30

- 深圳外貿(mào)網(wǎng)站建設(shè)好后如何進(jìn)行推廣 2021-05-02

- 外貿(mào)網(wǎng)站建設(shè)需要了解什么內(nèi)容?有哪些是必須要注意的事項(xiàng)點(diǎn)? 2016-10-22

- 企業(yè)外貿(mào)網(wǎng)站建設(shè)的營銷策劃 2022-06-15

- 外貿(mào)網(wǎng)站建設(shè)需要注意的事項(xiàng) 2022-05-25

- 外貿(mào)網(wǎng)站建設(shè)六大要點(diǎn)分析 2016-11-08