常見的phpcms安全漏洞有哪些

這篇文章主要介紹了常見的phpcms安全漏洞有哪些,具有一定借鑒價(jià)值,感興趣的朋友可以參考下,希望大家閱讀完這篇文章之后大有收獲,下面讓小編帶著大家一起了解一下。

創(chuàng)新互聯(lián)-專業(yè)網(wǎng)站定制、快速模板網(wǎng)站建設(shè)、高性價(jià)比富川網(wǎng)站開發(fā)、企業(yè)建站全套包干低至880元,成熟完善的模板庫,直接使用。一站式富川網(wǎng)站制作公司更省心,省錢,快速模板網(wǎng)站建設(shè)找我們,業(yè)務(wù)覆蓋富川地區(qū)。費(fèi)用合理售后完善,10余年實(shí)體公司更值得信賴。

phpcms教程介紹常見的phpcms安全漏洞

1、寬字節(jié)注入漏洞

/phpcms/modules/pay/respond.php 位置約16行

原來代碼

$payment = $this->get_by_code($_GET['code']);

替換為

$payment = $this->get_by_code(MySQL_real_escape_string($_GET['code']));

2、phpcms注入漏洞

/phpcms/modules/poster/poster.php 位置約221行

if ($_GET['group']) {之后加上

$_GET['group'] = preg_replace('#`#', '', $_GET['group']);3、phpcms前臺(tái)注入導(dǎo)致任意文件讀取漏洞補(bǔ)丁

/phpcms/modules/content/down.php

(1)位置約17行

parse_str($a_k);

替換為

$a_k = safe_replace($a_k); parse_str($a_k);

(2)位置約89行

parse_str($a_k);

替換為

$a_k = safe_replace($a_k); parse_str($a_k);

【6.3版本的已經(jīng)修復(fù)上面兩個(gè)問題了】

(3)位置約120行

$filename = date('Ymd_his').random(3).'.'.$ext;之后加上

$fileurl = str_replace(array('<','>'), '',$fileurl);4、phpcms注入漏洞

/phpcms/modules/member/index.php 位置約615行

原來代碼:

$password = isset($_POST['password']) && trim($_POST['password']) ? trim($_POST['password']) : showmessage(L('password_empty'),HTTP_REFERER);替換為:

$password = isset($_POST['password']) && trim($_POST['password']) ? addslashes(urldecode(trim($_POST['password']))) : showmessage(L('password_empty'), HTTP_REFERER);5、PHPCMS V9.6.2 SQL注入漏洞

(1)phpcms/libs/classes/param.class.php 位置約109行

原來代碼

$value = isset($_COOKIE[$var]) ? sys_auth($_COOKIE[$var], 'DECODE') : $default;

替換為

$value = isset($_COOKIE[$var])?addslashes(sys_auth($_COOKIE[$var],'DECODE')):$default;

(2)/phpsso_server/phpcms/libs/classes/param.class.php 位置約108行

原來代碼

return isset($_COOKIE[$var]) ? sys_auth($_COOKIE[$var], 'DECODE') : $default;

替換為

return isset($_COOKIE[$var]) ? addslashes(sys_auth($_COOKIE[$var],'DECODE')) : $default;

6、phpcms某處邏輯問題導(dǎo)致getshell

/phpcms/libs/classes/attachment.class.php 位置約143行

function download($field, $value,$watermark = '0',$ext = 'gif|jpg|jpeg|bmp|png', $absurl = '', $basehref = ''){之后加上

// 此處增加類型的判斷

if($ext !== 'gif|jpg|jpeg|bmp|png'){

if(!in_array(strtoupper($ext),array('JPG','GIF','BMP','PNG','JPEG'))) exit('附加擴(kuò)展名必須為gif、jpg、jpeg、bmp、png');

}7、phpcms注入漏洞

/api/phpsso.php 位置約128行

原來代碼

$arr['uid'] = intval($arr['uid']); $phpssouid = $arr['uid'];

替換為,二合一代碼

$phpssouid = intval($arr['uid']);

8、phpcms authkey生成算法問題導(dǎo)致authkey泄露

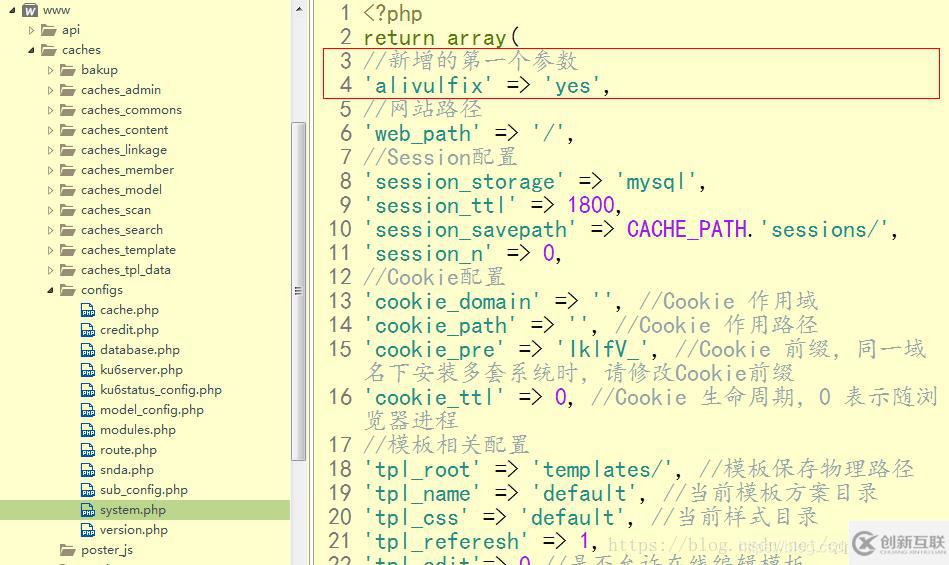

1.在/caches/configs/system.php,增加第一個(gè)參數(shù):

'alivulfix' => 'yes',

修改后,代碼截圖如下:

2.找到并修改auth_key,20位字符串;具體寫什么,自定義即可。

'auth_key' => '2qKYgs0PgHWWtaFVb3KP', //密鑰

3.找到并修改auth_key,32位字符串;具體寫什么,自定義即可。

'phpsso_auth_key' => 'hjor66pewop_3qooeamtbiprooteqein', //加密密鑰

注意:到了這一步,跟阿里云的云騎士一鍵修復(fù)是一樣的了。

只是網(wǎng)站用戶暫時(shí)都登錄不了,接下來還有最重要的一步。

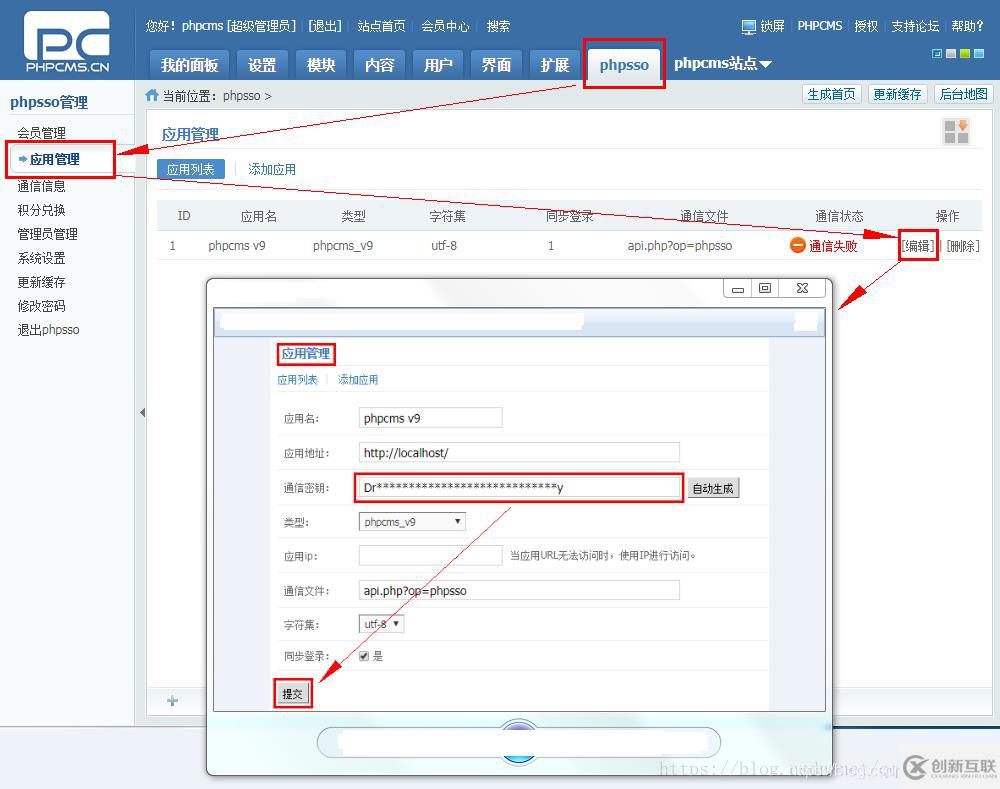

4、后臺(tái)登錄phpsso管理中心,在導(dǎo)航菜單phpsso ——> 應(yīng)用管理 ——> 編輯中,編輯“通信密鑰”為第3步設(shè)置的’phpsso_auth_key’ 的值,然后點(diǎn)擊提交。

關(guān)鍵步驟截圖如下:

提交之后,頁面顯示通信成功,如下圖。

感謝你能夠認(rèn)真閱讀完這篇文章,希望小編分享的“常見的phpcms安全漏洞有哪些”這篇文章對(duì)大家有幫助,同時(shí)也希望大家多多支持創(chuàng)新互聯(lián),關(guān)注創(chuàng)新互聯(lián)行業(yè)資訊頻道,更多相關(guān)知識(shí)等著你來學(xué)習(xí)!

標(biāo)題名稱:常見的phpcms安全漏洞有哪些

瀏覽路徑:http://chinadenli.net/article22/jgjdcc.html

成都網(wǎng)站建設(shè)公司_創(chuàng)新互聯(lián),為您提供云服務(wù)器、關(guān)鍵詞優(yōu)化、外貿(mào)建站、軟件開發(fā)、App開發(fā)、全網(wǎng)營銷推廣

聲明:本網(wǎng)站發(fā)布的內(nèi)容(圖片、視頻和文字)以用戶投稿、用戶轉(zhuǎn)載內(nèi)容為主,如果涉及侵權(quán)請(qǐng)盡快告知,我們將會(huì)在第一時(shí)間刪除。文章觀點(diǎn)不代表本網(wǎng)站立場,如需處理請(qǐng)聯(lián)系客服。電話:028-86922220;郵箱:631063699@qq.com。內(nèi)容未經(jīng)允許不得轉(zhuǎn)載,或轉(zhuǎn)載時(shí)需注明來源: 創(chuàng)新互聯(lián)

- 成都商城網(wǎng)站建設(shè)需要哪些資料? 2023-03-01

- 企業(yè)在商城網(wǎng)站建設(shè)前需要先確定哪些問題 2016-09-13

- 佳媛商城 2014-04-21

- 商城網(wǎng)站建設(shè)未來的發(fā)展 2023-03-18

- 選擇我們建網(wǎng)站能獲取的服務(wù)保障 2022-06-15

- 網(wǎng)站商城系統(tǒng)建設(shè)的幾個(gè)細(xì)節(jié)問題 2015-12-06

- 商城網(wǎng)站設(shè)計(jì)為什么需要根據(jù)用戶體驗(yàn)進(jìn)行? 2023-04-12

- 商城網(wǎng)站有哪些優(yōu)點(diǎn) 為何很受歡迎 2021-04-29

- 網(wǎng)站建設(shè)知識(shí):多用戶商城網(wǎng)站 2022-07-12

- 商城網(wǎng)站建設(shè)小技巧 2016-09-21

- 成都開發(fā)獨(dú)立商城網(wǎng)站建設(shè)需要注意哪些 2023-03-07

- 網(wǎng)站制作2個(gè)因素商城網(wǎng)站建設(shè)影響很大 2022-12-14