怎么在C#中利用jwt實(shí)現(xiàn)一個(gè)分布式登錄功能-創(chuàng)新互聯(lián)

怎么在C#中利用jwt實(shí)現(xiàn)一個(gè)分布式登錄功能?很多新手對此不是很清楚,為了幫助大家解決這個(gè)難題,下面小編將為大家詳細(xì)講解,有這方面需求的人可以來學(xué)習(xí)下,希望你能有所收獲。

成都創(chuàng)新互聯(lián)公司成立于2013年,是專業(yè)互聯(lián)網(wǎng)技術(shù)服務(wù)公司,擁有項(xiàng)目成都網(wǎng)站制作、成都網(wǎng)站建設(shè)網(wǎng)站策劃,項(xiàng)目實(shí)施與項(xiàng)目整合能力。我們以讓每一個(gè)夢想脫穎而出為使命,1280元白河做網(wǎng)站,已為上家服務(wù),為白河各地企業(yè)和個(gè)人服務(wù),聯(lián)系電話:028-86922220一、傳統(tǒng)的session登錄

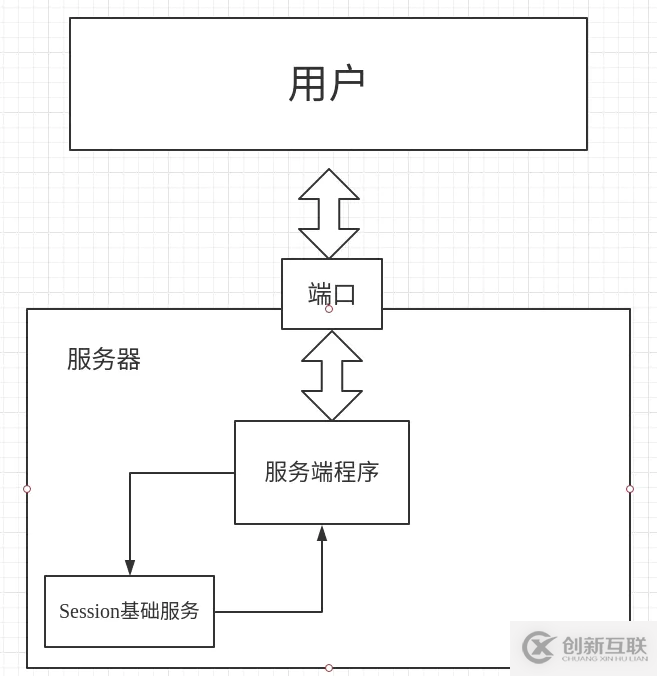

在服務(wù)器存儲一份用戶登錄的信息,這份登錄信息會在響應(yīng)時(shí)傳遞給瀏覽器,告訴其保存為cookie,以便下次請求時(shí)發(fā)送給我們的應(yīng)用,這樣我們的應(yīng)用就能識別請求來自哪個(gè)用戶了,這就是傳統(tǒng)的基于session認(rèn)證。

在asp.net core中可以簡單實(shí)現(xiàn):

// This method gets called by the runtime. Use this method to configure the HTTP request pipeline.

public void Configure(IApplicationBuilder app, IHostingEnvironment env)

{

if (env.IsDevelopment())

{

app.UseDeveloperExceptionPage();

}

else

{

app.UseExceptionHandler("/Home/Error");

app.UseHsts();

}

app.UseHttpsRedirection();

//使用靜態(tài)文件

app.UseStaticFiles();

//Cookie策略

//app.UseCookiePolicy();

//Session

app.UseSession();

app.UseMvc(routes =>

{

routes.MapRoute(

name: "default",

// template: "{controller=Home}/{action=Index}/{id?}");

//template: "{controller=Home}/{action=Server}/{id?}");

template: "{controller=Login}/{action=SignIn}/{id?}");

});

}但是這種基于session的認(rèn)證使應(yīng)用本身很難得到擴(kuò)展,隨著不同客戶端用戶的增加,獨(dú)立的服務(wù)器已無法承載更多的用戶,而這時(shí)候基于session認(rèn)證應(yīng)用的問題就會暴露出來。

傳統(tǒng)session的主要問題如下:

1.服務(wù)器壓力: 每個(gè)用戶經(jīng)過我們的應(yīng)用認(rèn)證之后,我們的應(yīng)用都要在服務(wù)端做一次記錄,以方便用戶下次請求的鑒別,通常而言session都是保存在內(nèi)存中,而隨著認(rèn)證用戶的增多,服務(wù)端的開銷會明顯增大。

2.擴(kuò)展性: 用戶認(rèn)證之后,服務(wù)端做認(rèn)證記錄,如果認(rèn)證的記錄被保存在內(nèi)存中的話,這意味著用戶下次請求還必須要請求在這臺服務(wù)器上,這樣才能拿到授權(quán)的資源,這樣在分布式的應(yīng)用上,相應(yīng)的限制了負(fù)載均衡器的能力。這也意味著限制了應(yīng)用的擴(kuò)展能力。

3.CSRF: 因?yàn)槭腔赾ookie來進(jìn)行用戶識別的, cookie如果被截獲,用戶就會很容易受到跨站請求偽造的攻擊。

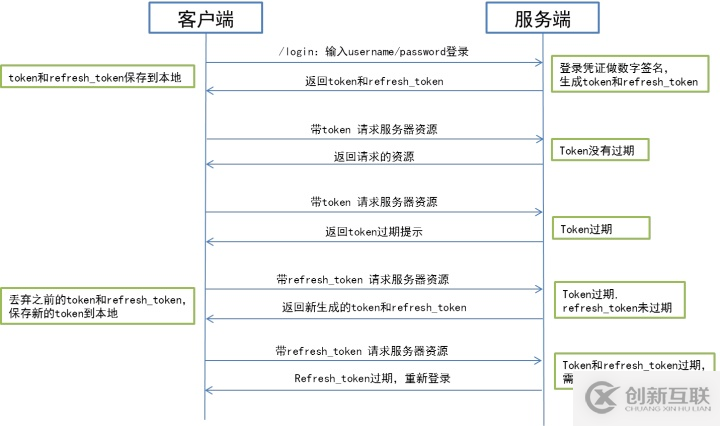

二、基于token的鑒權(quán)機(jī)制

基于token的鑒權(quán)機(jī)制是無狀態(tài)的,它不需要在服務(wù)端去保留用戶的認(rèn)證信息或者會話信息,而是基于token去運(yùn)算而實(shí)現(xiàn)鑒權(quán)。這就意味著基于token認(rèn)證機(jī)制的應(yīng)用不需要去考慮用戶在哪一臺服務(wù)器登錄了,這就為服務(wù)實(shí)現(xiàn)大規(guī)模分布式提供了基礎(chǔ)。

上圖是一種用token登錄的實(shí)現(xiàn)方式,類似的還有很多,雖然實(shí)現(xiàn)了分布式的登錄處理,但是由于不同的系統(tǒng)之間的不同實(shí)現(xiàn),導(dǎo)致開發(fā)量劇增。

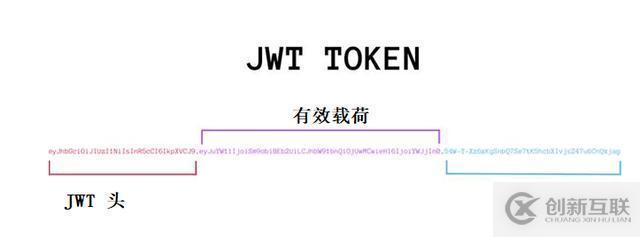

三、Json web token

這里推薦使用JWT——Json web token(官網(wǎng)鏈接)。一個(gè)典型的JWT看起來如下圖:

jwt為一個(gè)字符串,字符之間通過"."分隔符分為三個(gè)子串。注意JWT對象為一個(gè)長字串,各字串之間也沒有換行符,此處為了演示需要,特意分行并用不同顏色表示了。每一個(gè)子串表示了一個(gè)功能塊,總共有以下三個(gè)部分:JWT頭、有效載荷和簽名,將它們寫成一行如下:

eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJ1c2VybmFtZSI6InRlc3QiLCJpYXQiOjE1OTM5NTU5NDMsInVpZCI6MTAsImV4cCI6MTU5Mzk1NTk3Mywic2NvcGVzIjpbImFkbWluIiwidXNlciJdfQ.VHpxmxKVKpsn2Iytqc_6Z1U1NtiX3EgVki4PmA-J3Pg

一般是將它放入HTTP請求的Header Authorization字段中

Authorization: Bearer

這里可以打開nuget:https://www.nuget.org/packages/JWT.Standard/,或者在vs中使用

輸入jwt.standard找到nuget包下載

1.生成jwt數(shù)據(jù)

在需要使用的地方輸入如下C#代碼:

var jwtp = new JWTPackage<UserModel>(new UserModel()

{

Id = "1",

Name = "yswenli",

Role = "Admin"

}, 180, _pwd);

var keyValuePair = jwtp.GetAuthorizationBearer();

context.HttpContext.Response.Headers[keyValuePair.Key] = keyValuePair.Value;這樣就將需要的jwt內(nèi)容信息加入到Http頭部中,當(dāng)然可以使用如下方式,以參數(shù)數(shù)據(jù)的方式傳遞,從而避免跨域問題

var password = Guid.NewGuid().ToString("N");

var jwtp1 = new JWTPackage<User>(new User()

{

Id = "1",

Name = "yswenli",

Role = "Admin"

}, 180, password);

var sign = jwtp1.Signature;2.jwt解析驗(yàn)證

JWTPackage<T>中使用JWTPackage<T>.Parse方法解析jwt的內(nèi)容,如果內(nèi)容是header中的參數(shù),則快捷解析驗(yàn)證代碼如下:

var result = string.Empty;

try

{

if (context.HttpContext.Request.Headers.ContainsKey(keyValuePair.Key))

{

var val = context.HttpContext.Request.Headers[keyValuePair.Key].ToString();

val = val.Replace(JWTPackage.Prex, "");

var jwt = JWTPackage<UserModel>.Parse(val, pwd);

result = "OK";

}

}

catch (IllegalTokenException iex)

{

result = $"解析失敗:{iex.Message}";

}

catch (TokenExpiredException tex)

{

result = $"解析失敗:{tex.Message}";

}

catch (SignatureVerificationException sex)

{

result = $"解析失敗:{sex.Message}";

}

catch (Exception ex)

{

result = $"解析失敗:{ex.Message}";

}

return result;四、JWT的問題

經(jīng)過上述的簡單介紹,JWT不僅可用于認(rèn)證,還可用于信息交換,善用JWT有助于減少服務(wù)器請求數(shù)據(jù)的次數(shù)。但是如果不正確的使用JWT也會造成安全問題,主要幾點(diǎn)如下:

1.保護(hù)好secret私鑰,加密的密碼不能泄漏,否則就失去了簽名的意義了

2.Replay Attacks,JWT的消息體中好加入生成時(shí)間,在后端中進(jìn)行時(shí)間判定,小于規(guī)定時(shí)間的直接攔截

3.不應(yīng)該在JWT的payload部分存放敏感信息,因?yàn)樵摬糠质强蛻舳丝山饷艿牟糠?/p>

4.建議的方式是通過SSL加密的傳輸(https協(xié)議),從而避免敏感信息被嗅探

看完上述內(nèi)容是否對您有幫助呢?如果還想對相關(guān)知識有進(jìn)一步的了解或閱讀更多相關(guān)文章,請關(guān)注創(chuàng)新互聯(lián)行業(yè)資訊頻道,感謝您對創(chuàng)新互聯(lián)網(wǎng)站建設(shè)公司,的支持。

當(dāng)前標(biāo)題:怎么在C#中利用jwt實(shí)現(xiàn)一個(gè)分布式登錄功能-創(chuàng)新互聯(lián)

網(wǎng)站網(wǎng)址:http://chinadenli.net/article22/cdcocc.html

成都網(wǎng)站建設(shè)公司_創(chuàng)新互聯(lián),為您提供網(wǎng)站排名、微信公眾號、移動(dòng)網(wǎng)站建設(shè)、云服務(wù)器、網(wǎng)站內(nèi)鏈、面包屑導(dǎo)航

聲明:本網(wǎng)站發(fā)布的內(nèi)容(圖片、視頻和文字)以用戶投稿、用戶轉(zhuǎn)載內(nèi)容為主,如果涉及侵權(quán)請盡快告知,我們將會在第一時(shí)間刪除。文章觀點(diǎn)不代表本網(wǎng)站立場,如需處理請聯(lián)系客服。電話:028-86922220;郵箱:631063699@qq.com。內(nèi)容未經(jīng)允許不得轉(zhuǎn)載,或轉(zhuǎn)載時(shí)需注明來源: 創(chuàng)新互聯(lián)

猜你還喜歡下面的內(nèi)容

- 怎樣使用Python已知兩坐標(biāo)求距離-創(chuàng)新互聯(lián)

- 2019年4月份整理的Unity3D20個(gè)實(shí)用插件-免費(fèi)下-創(chuàng)新互聯(lián)

- et200m指的是什么模塊-創(chuàng)新互聯(lián)

- HTML5頭部meta的示例分析-創(chuàng)新互聯(lián)

- openstack學(xué)習(xí)-存儲管理操作-創(chuàng)新互聯(lián)

- Canvas繪制粒子動(dòng)畫背景-創(chuàng)新互聯(lián)

- 物理服務(wù)器和云服務(wù)器分別有什么優(yōu)勢-創(chuàng)新互聯(lián)

- 讓企業(yè)網(wǎng)站營銷推廣更出彩的三大技巧 2022-08-15

- 如何走出多個(gè)關(guān)鍵詞優(yōu)化的瓶頸! 2016-11-01

- 企業(yè)網(wǎng)站排名不穩(wěn)定的原因有哪些? 2016-11-09

- SEO優(yōu)化:收錄量重要,還是外鏈重要? 2016-11-05

- 為什么SEO優(yōu)化一定要用靜態(tài)網(wǎng)頁? 2015-05-11

- 網(wǎng)站關(guān)鍵詞優(yōu)化不穩(wěn)定的原因有哪些? 2014-02-18

- 網(wǎng)站導(dǎo)航在seo優(yōu)化中能起到什么作用? 2013-12-21

- SEO優(yōu)化過程中文章多長時(shí)間才會被百度收錄? 2014-05-09

- 影響網(wǎng)站排名的一些因素 2013-10-04

- H5響應(yīng)式網(wǎng)站是如何做SEO優(yōu)化的 2015-01-12

- SEO關(guān)鍵詞優(yōu)化該如何去做 2014-10-13

- 【網(wǎng)站排名優(yōu)化】網(wǎng)站優(yōu)化必須要做的幾個(gè)事情 2016-11-12