Chrome0day遠程命令執(zhí)行漏洞的示例分析

小編給大家分享一下Chrome 0day遠程命令執(zhí)行漏洞的示例分析,相信大部分人都還不怎么了解,因此分享這篇文章給大家參考一下,希望大家閱讀完這篇文章后大有收獲,下面讓我們一起去了解一下吧!

創(chuàng)新互聯(lián)堅持“要么做到,要么別承諾”的工作理念,服務領域包括:成都做網(wǎng)站、成都網(wǎng)站制作、企業(yè)官網(wǎng)、英文網(wǎng)站、手機端網(wǎng)站、網(wǎng)站推廣等服務,滿足客戶于互聯(lián)網(wǎng)時代的沿河網(wǎng)站設計、移動媒體設計的需求,幫助企業(yè)找到有效的互聯(lián)網(wǎng)解決方案。努力成為您成熟可靠的網(wǎng)絡建設合作伙伴!

僅供參考學習使用

0x01、基本信息

Google Chrome 瀏覽器的0day漏洞,針對最新版本的已成功復現(xiàn)。

漏洞環(huán)境如下

瀏覽器版本:89.0.4389.114(最新版本)

關閉瀏覽器的

SandBox功能,該功能默認開啟

需要注意的是,該漏洞需要關閉瀏覽器的SandBox功能,而該功能默認是開啟的。

換言之,正常使用瀏覽器,是不會被該漏洞利用的。

0x02、復現(xiàn)過程

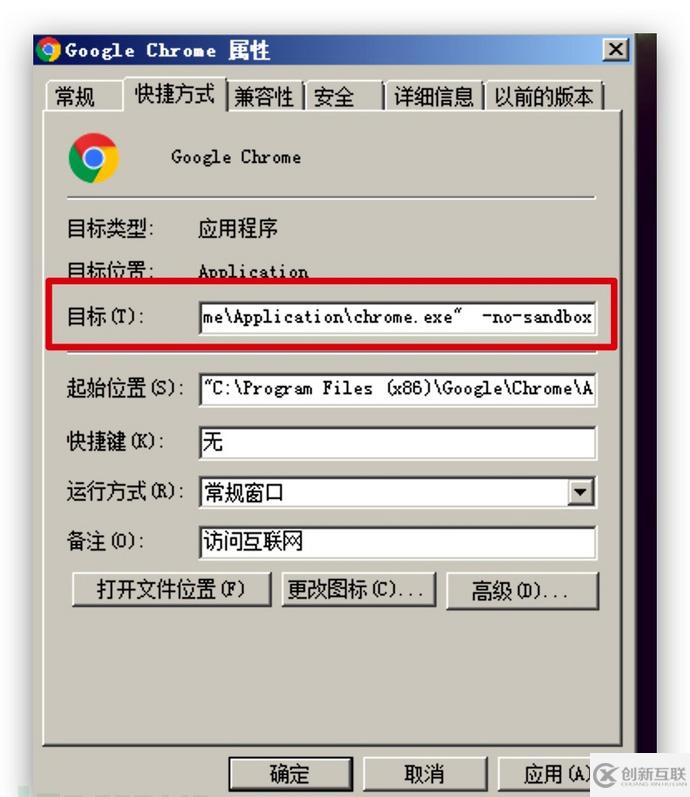

2.1 關閉沙箱模式

打開瀏覽器的快捷方式,在目標后面加上-no-sandbox

修改完了以后,打開瀏覽器。

也可以直接進入瀏覽器的路徑,使用命令打開瀏覽器:

C:\Program Files (x86)\Google\Chrome\Application>chrome.exe -no-sandbox

2.2 POC

打開構(gòu)造好的攻擊頁面,即可執(zhí)行代碼。

以上是“Chrome 0day遠程命令執(zhí)行漏洞的示例分析”這篇文章的所有內(nèi)容,感謝各位的閱讀!相信大家都有了一定的了解,希望分享的內(nèi)容對大家有所幫助,如果還想學習更多知識,歡迎關注創(chuàng)新互聯(lián)行業(yè)資訊頻道!

網(wǎng)站名稱:Chrome0day遠程命令執(zhí)行漏洞的示例分析

URL分享:http://chinadenli.net/article18/jgpcgp.html

成都網(wǎng)站建設公司_創(chuàng)新互聯(lián),為您提供企業(yè)網(wǎng)站制作、品牌網(wǎng)站設計、外貿(mào)建站、微信小程序、服務器托管、網(wǎng)站收錄

聲明:本網(wǎng)站發(fā)布的內(nèi)容(圖片、視頻和文字)以用戶投稿、用戶轉(zhuǎn)載內(nèi)容為主,如果涉及侵權(quán)請盡快告知,我們將會在第一時間刪除。文章觀點不代表本網(wǎng)站立場,如需處理請聯(lián)系客服。電話:028-86922220;郵箱:631063699@qq.com。內(nèi)容未經(jīng)允許不得轉(zhuǎn)載,或轉(zhuǎn)載時需注明來源: 創(chuàng)新互聯(lián)

- ChatGPT是什么 2023-02-20

- ChatGPT的發(fā)展歷程 2023-02-20

- 火爆的ChatGPT,來聊聊它的熱門話題 2023-02-20

- 怎樣利用chatGPT快速賺錢? 2023-05-05

- ChatGPT的應用ChatGPT對社會的利弊影響 2023-02-20

- ChatGPT是什么?ChatGPT是聊天機器人嗎? 2023-05-05

- 馬云回國,首談ChatGPT。又是新一個風口? 2023-05-28

- 爆紅的ChatGPT,誰會丟掉飯碗? 2023-02-20