分享一次服務(wù)器被挖礦的處理方法-創(chuàng)新互聯(lián)

問(wèn)題現(xiàn)象:

- CPU的使用率一直100%

- 服務(wù)器卡頓,無(wú)法正常使用

疑似原因:

- 系統(tǒng)密碼較弱被破解

- 安裝的程序有漏洞被不法分子利用

- 等等

排查步驟:

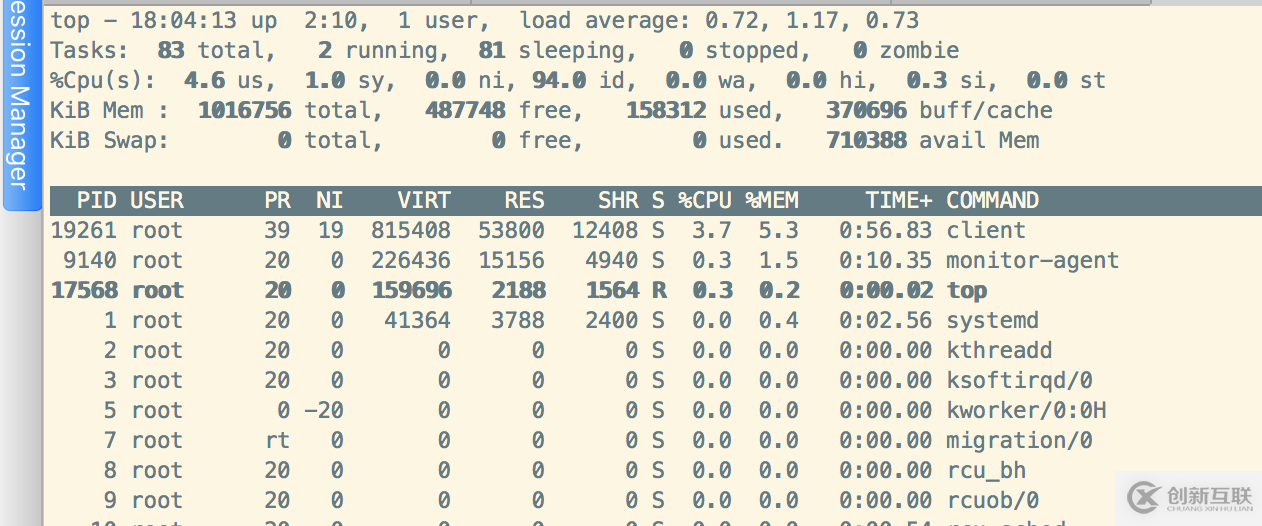

使用top命令觀察占用cpu程序的PID(注:惡意程序的名稱千奇百怪)?

創(chuàng)新互聯(lián)專注于貢覺(jué)企業(yè)網(wǎng)站建設(shè),成都響應(yīng)式網(wǎng)站建設(shè),商城網(wǎng)站開(kāi)發(fā)。貢覺(jué)網(wǎng)站建設(shè)公司,為貢覺(jué)等地區(qū)提供建站服務(wù)。全流程按需網(wǎng)站設(shè)計(jì),專業(yè)設(shè)計(jì),全程項(xiàng)目跟蹤,創(chuàng)新互聯(lián)專業(yè)和態(tài)度為您提供的服務(wù)

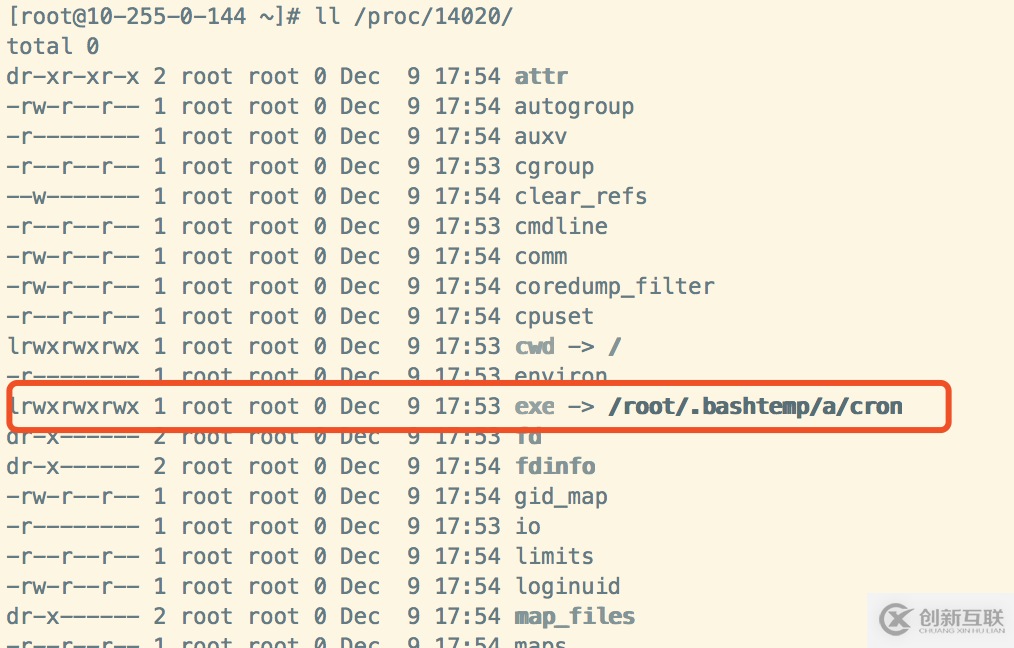

通過(guò)PID查看該程序所在的目錄:ls /proc/XXX/

? 執(zhí)行l(wèi)l /proc/14202 查看該程序運(yùn)行的目錄

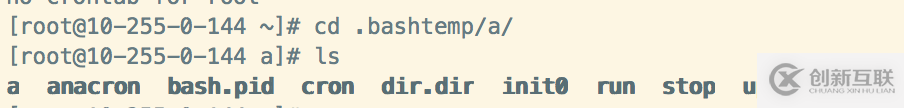

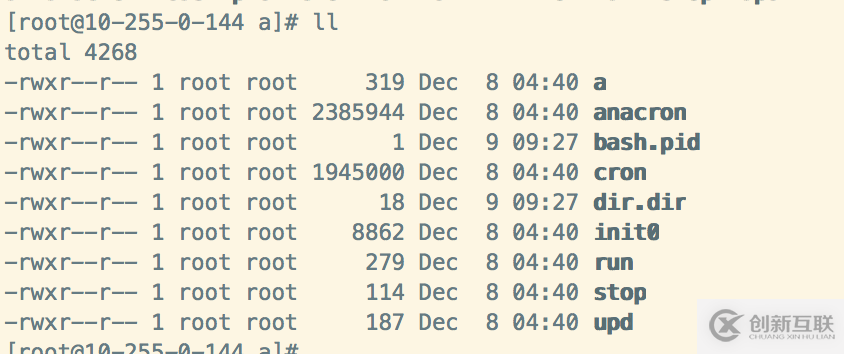

進(jìn)入該目錄并進(jìn)行查看都有哪些文件?

將這些文件的權(quán)限全部修改成000,使這些程序無(wú)法繼續(xù)執(zhí)行:chmod 000 -R *?

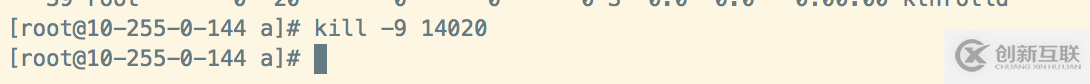

? 以上基本可以找出惡意程序所在的目錄了,接著我們將該程序kill 掉即可?

持續(xù)觀察即可(該示例通過(guò)觀察30min,該惡意程序繼續(xù)沒(méi)有再執(zhí)行)?

補(bǔ)充:

建議執(zhí)行crontab -l 查看是否有可疑計(jì)劃任務(wù)在執(zhí)行,如有請(qǐng)及時(shí)刪除(crontab -r)

通過(guò)上面的排查步驟我們可以看到cron程序是運(yùn)行在/root/.bashtemp/a目錄下的,但/root/.bashtemp/目錄下還有很多這樣的程序,所以也要執(zhí)行:chmod 000 -R * 將所有惡意程序的權(quán)限清除

一般來(lái)講通過(guò)以上步驟可以將惡意程序干掉,但不排除不法分子還留有其他后門(mén)程序,為了避免類似情況發(fā)生,建議保存重要數(shù)據(jù)后重裝操作系統(tǒng)

后續(xù)請(qǐng)對(duì)服務(wù)器做安全加固,以免再次被入侵,比如更改默認(rèn)遠(yuǎn)程端口、配置防火墻規(guī)則、設(shè)置復(fù)雜度較高的密碼等方法

作者:董雙磊

- 滴滴云全線標(biāo)準(zhǔn)型云服務(wù)器限時(shí)特惠,注冊(cè)即送新手大禮包

- 新購(gòu)云服務(wù)1月5折 3月4折 6月低至3折

- 滴滴云使者招募,推薦最高返傭50%

網(wǎng)頁(yè)題目:分享一次服務(wù)器被挖礦的處理方法-創(chuàng)新互聯(lián)

本文網(wǎng)址:http://chinadenli.net/article28/dhchcp.html

成都網(wǎng)站建設(shè)公司_創(chuàng)新互聯(lián),為您提供網(wǎng)站設(shè)計(jì)、服務(wù)器托管、品牌網(wǎng)站制作、定制開(kāi)發(fā)、標(biāo)簽優(yōu)化、網(wǎng)站制作

聲明:本網(wǎng)站發(fā)布的內(nèi)容(圖片、視頻和文字)以用戶投稿、用戶轉(zhuǎn)載內(nèi)容為主,如果涉及侵權(quán)請(qǐng)盡快告知,我們將會(huì)在第一時(shí)間刪除。文章觀點(diǎn)不代表本網(wǎng)站立場(chǎng),如需處理請(qǐng)聯(lián)系客服。電話:028-86922220;郵箱:631063699@qq.com。內(nèi)容未經(jīng)允許不得轉(zhuǎn)載,或轉(zhuǎn)載時(shí)需注明來(lái)源: 創(chuàng)新互聯(lián)

猜你還喜歡下面的內(nèi)容

- php是屬于后臺(tái)還是前端的開(kāi)發(fā)語(yǔ)言-創(chuàng)新互聯(lián)

- mfc圖形界面編程實(shí)例怎么用c語(yǔ)言做一個(gè)界面?-創(chuàng)新互聯(lián)

- 在spring官網(wǎng)查找XML基礎(chǔ)配置文件的步驟-創(chuàng)新互聯(lián)

- mongodb手動(dòng)創(chuàng)建數(shù)據(jù)庫(kù)的方法-創(chuàng)新互聯(lián)

- Shell腳本初級(jí)練習(xí)篇-創(chuàng)新互聯(lián)

- Android如何使用Shape制作單邊框圖-創(chuàng)新互聯(lián)

- Asp.NetCore控制器怎么接收原始請(qǐng)求正文內(nèi)容-創(chuàng)新互聯(lián)

- 網(wǎng)站策劃和網(wǎng)站優(yōu)化在上海網(wǎng)站建設(shè)中的地位 2022-09-20

- 都江堰創(chuàng)新互聯(lián):什么是網(wǎng)站策劃? 2022-07-11

- 網(wǎng)站策劃比建站技術(shù)更重要 2017-02-12

- 網(wǎng)站策劃是網(wǎng)站建設(shè)的前提 2021-05-07

- 如何做好網(wǎng)站建設(shè)公司的網(wǎng)站策劃 2016-12-19

- 網(wǎng)站策劃如何寫(xiě)出富有說(shuō)服力的超級(jí)文案 2013-08-06

- 上海電氣網(wǎng)站策劃方案 2023-03-27

- 淺談營(yíng)銷(xiāo)型網(wǎng)站策劃的必要性 2016-11-04

- 談網(wǎng)站策劃的3個(gè)特點(diǎn) 2016-11-02

- 有那么幾點(diǎn)能有效的提升你的網(wǎng)站策劃書(shū)的含金 2016-11-12

- 網(wǎng)站策劃方案非常重要 2016-11-06

- 企業(yè)網(wǎng)站策劃需要考慮到哪些因素 2022-12-03